5.5 Installation der Benutzeranwendung auf einem JBoss-Anwendungsserver von der GUI des Installationsprogramms

In diesem Abschnitt wird die Installation der Identity Manager-Benutzeranwendung auf einem JBoss-Anwendungsserver über die grafische Benutzeroberfläche des Installationsprogramms erläutert.

5.5.1 Starten der GUI des Installationsprogramms

-

Rufen Sie das Verzeichnis mit den in Tabelle 5-2 beschriebenen Installationsdateien auf.

-

Starten Sie das Installationsprogramm für Ihre Plattform über die Befehlszeile:

java -jar IdmUserApp.jar

-

Wählen Sie im Dropdown-Menü eine Sprache aus und klicken Sie anschließend auf .

-

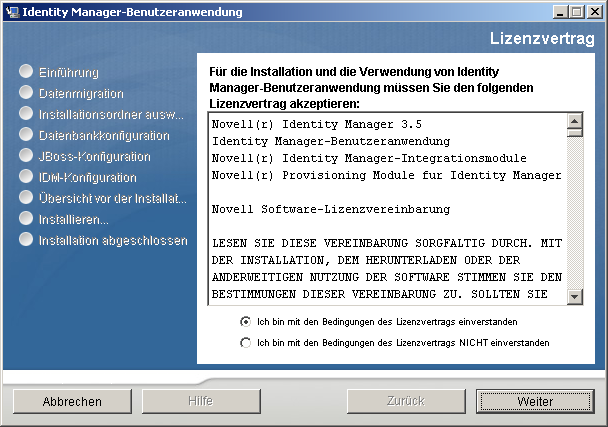

Lesen Sie die Lizenzvereinbarung, klicken Sie zur Bestätigung auf die entsprechende Schaltfläche und klicken Sie anschließend auf .

-

Lesen Sie die Einführungsseite des Installationsassistenten und klicken Sie anschließend auf Weiter.

-

Fahren Sie mit Abschnitt 5.5.2, Auswahl einer Anwendungsserver-Plattform fort.

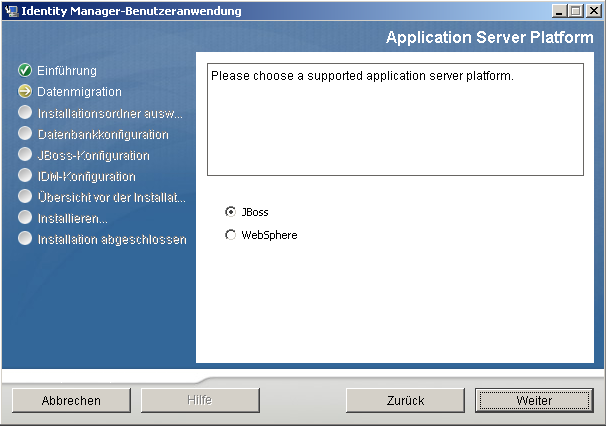

5.5.2 Auswahl einer Anwendungsserver-Plattform

-

Wählen Sie die JBoss-Anwendungsserver-Plattform aus und klicken Sie auf .

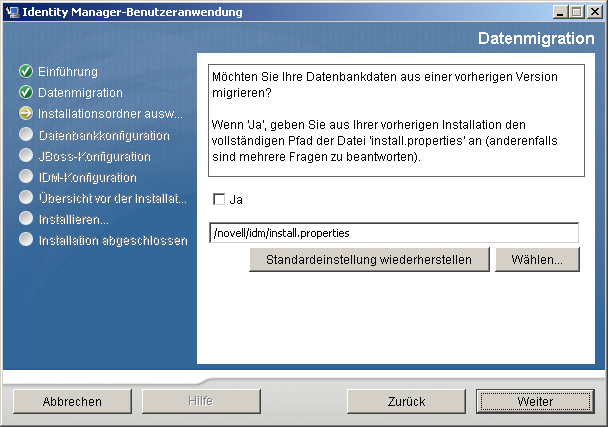

5.5.3 Migration einer Datenbank

Wenn Sie keine Datenbank migrieren möchten, klicken Sie auf und fahren Sie mit Abschnitt 5.5.4, Angabe des Speicherorts der WAR-Datei fort.

Wenn Sie weiterhin eine bestehende Datenbank der Version 3.0 oder 3.01 der Benutzeranwendung verwenden möchten, müssen Sie die Datenbank migrieren.

-

Überprüfen Sie, dass die zu migrierende Datenbank gestartet wurde.

-

Klicken Sie auf der Seite „Datenmigration“ des Installationsprogramms auf .

-

Navigieren Sie zur Datei install.properties im Installationsverzeichnis der Identity Manager 3.0 oder 3.01-Benutzeranwendung, indem Sie auf die Schaltfläche zum klicken.

Wenn Sie den Speicherort der Datei install.properties von der vorherigen Installation angeben, verringert sich die Anzahl der Elemente, die Sie auf den folgenden Seiten festlegen müssen.

-

Sie werden aufgefordert, den Datenbanktyp, den Hostnamen und den Port zu bestätigen. Bestätigen Sie diese Angaben und klicken Sie auf .

-

Klicken Sie auf und fahren Sie mit Abschnitt 5.5.4, Angabe des Speicherorts der WAR-Datei oder Abschnitt 5.5.5, Auswahl eines Installationsordners fort.

Das Installationsprogramm der Benutzeranwendung rüstet die Benutzeranwendung auf und migriert Daten aus der Datenbank der Version 3.0 oder 3.0.1 in die Datenbank, die für Version 3.5.1 verwendet wird. Weitere Informationen zur Migration einer Datenbank finden Sie im Migrationshandbuch zur Identity Manager-Benutzeranwendung.

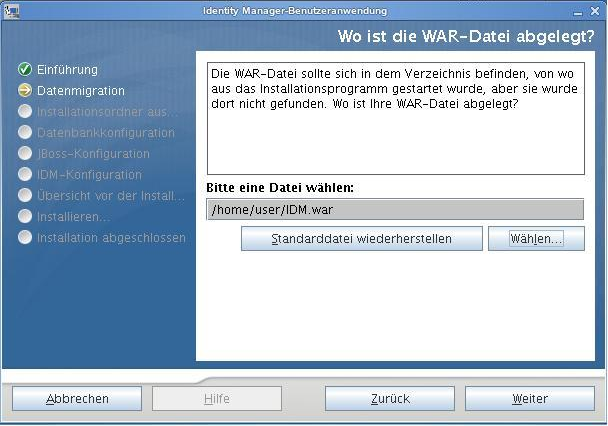

5.5.4 Angabe des Speicherorts der WAR-Datei

Wenn sich die WAR-Datei der Identity Manager-Benutzeranwendung nicht im selben Verzeichnis befindet wie das Installationsprogramm, werden Sie aufgefordert, den Pfad zur WAR-Datei einzugeben.

-

Wenn sich die WAR-Datei am Standardspeicherort befindet, klicken Sie auf .

Sie können stattdessen auch auf die Schaltfläche zum klicken und einen Speicherort auswählen, um den Speicherort der WAR-Datei anzugeben.

-

Klicken Sie auf und fahren Sie mit Abschnitt 5.5.5, Auswahl eines Installationsordners fort.

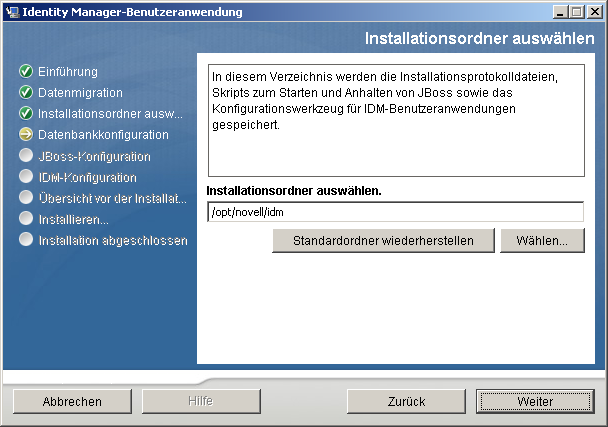

5.5.5 Auswahl eines Installationsordners

-

Geben Sie auf der Seite „Installationsordner auswählen“ die Stelle an, an der die Benutzeranwendung installiert werden soll. Wenn Sie den Standardspeicherort speichern und verwenden möchten, klicken Sie auf Standard wiederherstellen oder auf die Schaltfläche zum , um einen anderen Speicherort für die Installationsdateien auszuwählen.

-

Klicken Sie auf und fahren Sie mit Abschnitt 5.5.6, Auswahl einer Datenbankplattform fort.

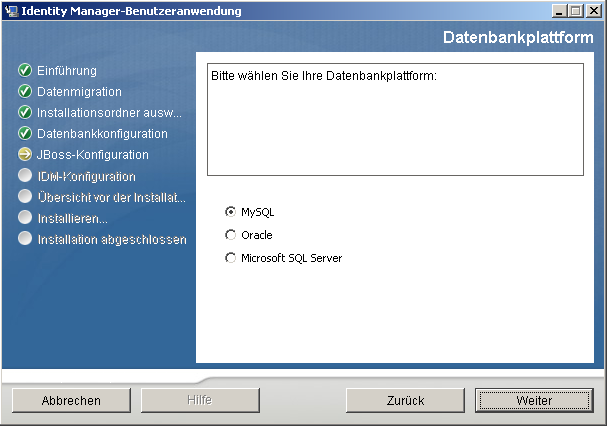

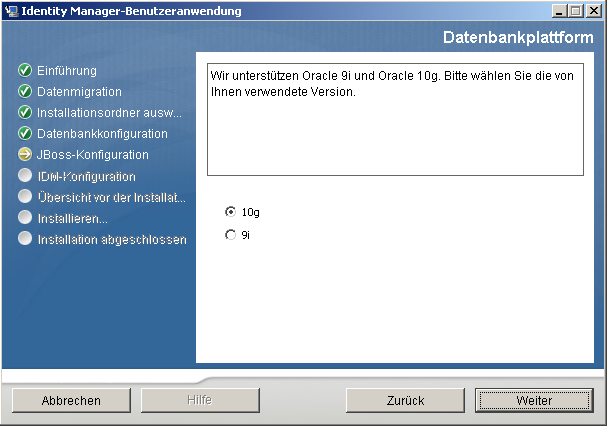

5.5.6 Auswahl einer Datenbankplattform

-

Wählen Sie die gewünschte Datenbank aus.

-

Wenn Sie eine Oracle-Datenbank verwenden, fahren Sie mit Schritt 3 fort. Fahren Sie anderenfalls mit Schritt 4 fort.

-

Bei Verwendung einer Oracle-Datenbank fragt Sie das Installationsprogramm nach deren Version. Wählen Sie die entsprechende Version aus.

-

Klicken Sie auf Weiter und fahren Sie mit Abschnitt 5.5.7, Angabe von Datenbank-Host und -Port fort.

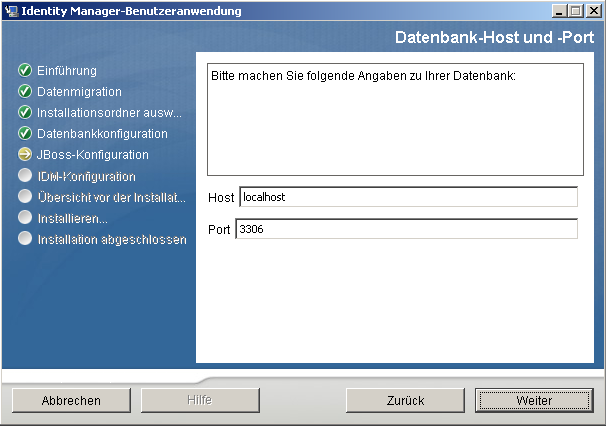

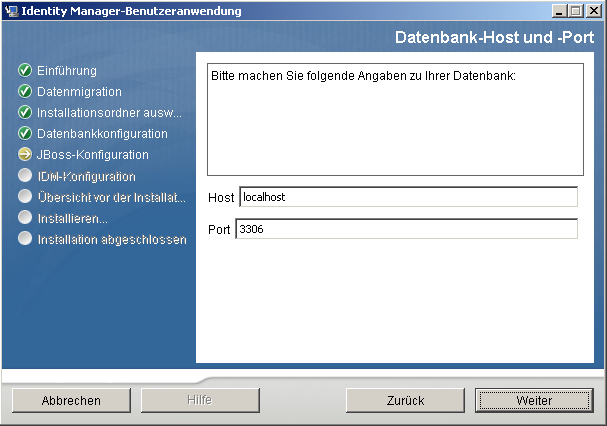

5.5.7 Angabe von Datenbank-Host und -Port

-

Vervollständigen Sie die folgenden Felder:

-

Klicken Sie auf und fahren Sie mit Abschnitt 5.5.8, Angabe des Datenbanknamens und des privilegierten Benutzers fort.

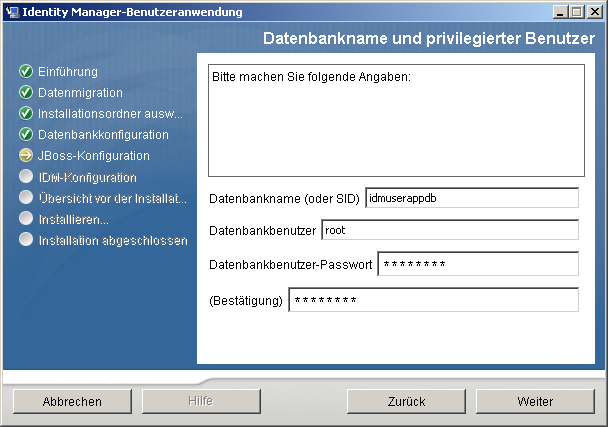

5.5.8 Angabe des Datenbanknamens und des privilegierten Benutzers

-

Vervollständigen Sie die folgenden Felder:

-

Klicken Sie auf Weiter und fahren Sie mit Abschnitt 5.5.9, Angabe des Java-Stammordners fort.

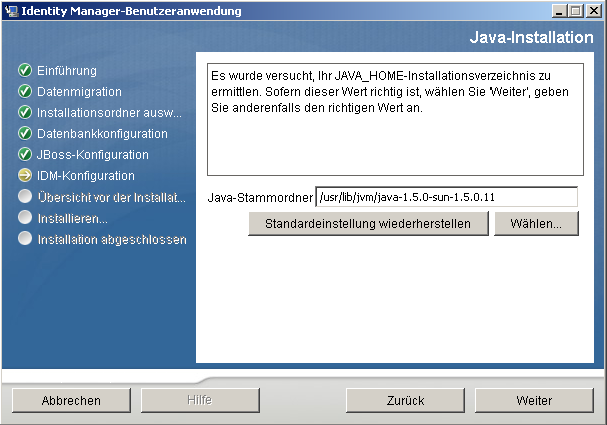

5.5.9 Angabe des Java-Stammordners

-

Klicken Sie zum Wechseln in den Java-Stammordner auf die Schaltfläche zum . Wenn Sie den Standardspeicherort verwenden möchten, klicken Sie auf .

-

Klicken Sie auf und fahren Sie mit Abschnitt 5.5.10, Angabe der Einstellungen für den JBoss-Anwendungsserver fort.

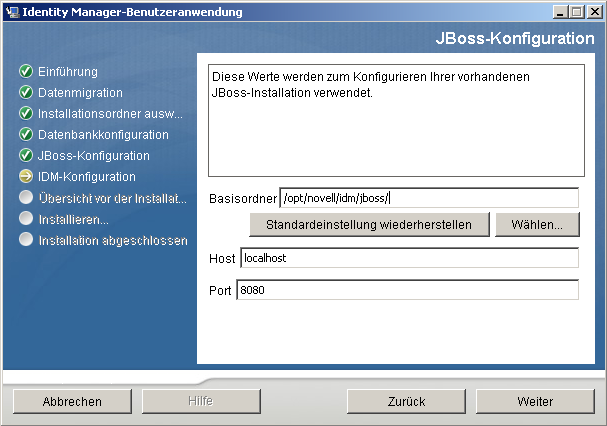

5.5.10 Angabe der Einstellungen für den JBoss-Anwendungsserver

Geben Sie auf dieser Seite den Pfad zum JBoss-Anwendungsserver an.

Bei diesem Installationsvorgang wird der JBoss-Anwendungsserver nicht installiert. Eine Anleitung für die Installation des JBoss-Anwendungsservers finden Sie in Abschnitt 5.1.1, Installation des JBoss-Anwendungsservers und der MySQL-Datenbank.

-

Geben Sie den Basisordner, den Host und den Port an:

-

Klicken Sie auf und fahren Sie mit Abschnitt 5.5.11, Auswahl des Anwendungsserver-Konfigurationstyps fort.

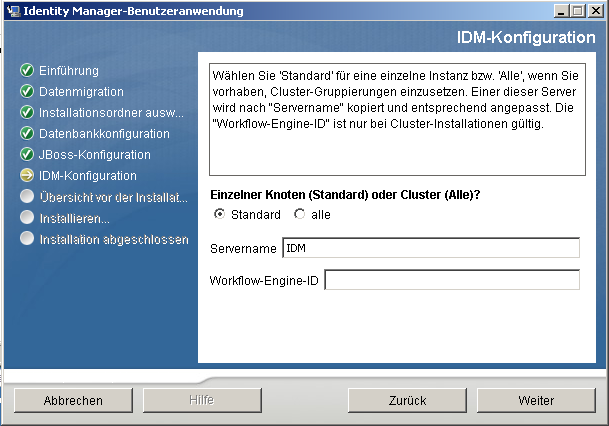

5.5.11 Auswahl des Anwendungsserver-Konfigurationstyps

-

Vervollständigen Sie die folgenden Felder:

-

Klicken Sie auf und fahren Sie mit Abschnitt 5.5.12, Aktivieren der Novell Audit-Protokollierung fort.

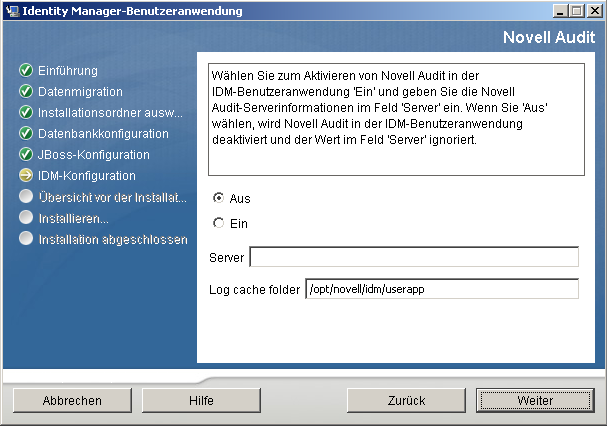

5.5.12 Aktivieren der Novell Audit-Protokollierung

(Optional) So aktivieren Sie die Novell Audit-Protokollierung für die Benutzeranwendung:

-

Vervollständigen Sie die folgenden Felder:

-

Klicken Sie auf Weiter und fahren Sie mit Abschnitt 5.5.14, Konfiguration der Benutzeranwendung fort.

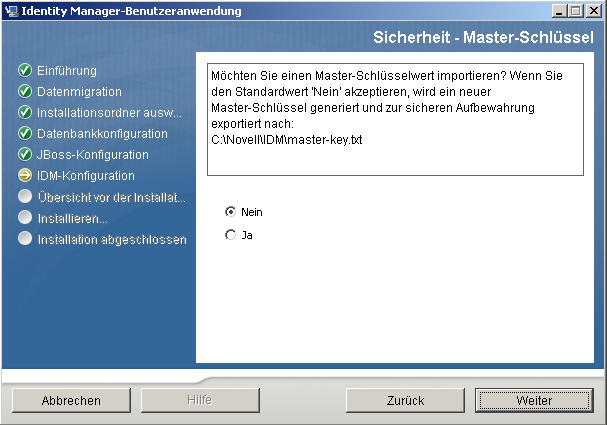

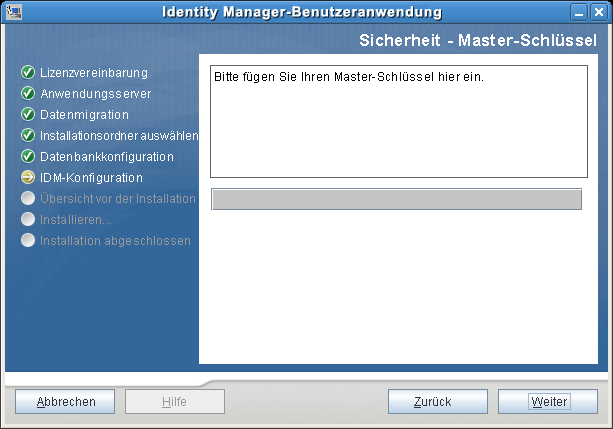

5.5.13 Angabe eines Master-Schlüssels

Geben Sie an, ob Sie einen vorhandenen Master-Schlüssel importieren oder einen neuen erstellen möchten. Mögliche Gründe für den Import eines vorhandenen Master-Schlüssels:

-

Sie verlagern Ihre Installation aus einem Staging-System in ein Produktionssystem und möchten auch weiterhin auf die Datenbank des Staging-Systems zugreifen.

-

Sie haben die Benutzeranwendung als erstes Mitglied eines JBoss-Clusters installiert und führen nun die Installation auf nachfolgenden Cluster-Mitgliedern durch (für die derselbe Master-Schlüssel benötigt wird).

-

Bedingt durch einen Festplattenfehler müssen Sie die Benutzeranwendung wiederherstellen. Sie müssen die Benutzeranwendung neu installieren und den Master-Schlüssel der vorherigen Installation angeben. Auf diese Weise erhalten Sie Zugriff auf zuvor gespeicherte verschlüsselte Daten.

-

Klicken Sie auf , um einen vorhandenen Master-Schlüssel zu importieren, oder auf , um einen neuen Master-Schlüssel zu erstellen.

-

Klicken Sie auf .

Bei der Installation wird der verschlüsselte Master-Schlüssel im Installationsverzeichnis in die Datei master-key.txt geschrieben.

Wenn Sie gewählt haben, fahren Sie mit Abschnitt 5.5.14, Konfiguration der Benutzeranwendung fort. Nach Abschluss der Installation müssen Sie den Master-Schlüssel manuell speichern, wie in Abschnitt 5.9.1, Aufzeichnen des Master-Schlüssels beschrieben.

Wenn Sie gewählt haben, fahren Sie mit Schritt 3 fort.

-

Wenn ein vorhandener verschlüsselter Master-Schlüssel importiert werden soll, kopieren Sie den Schlüssel und fügen Sie ihn in das Fenster des Installationsvorgangs ein.

-

Klicken Sie auf und fahren Sie mit Abschnitt 5.5.14, Konfiguration der Benutzeranwendung fort.

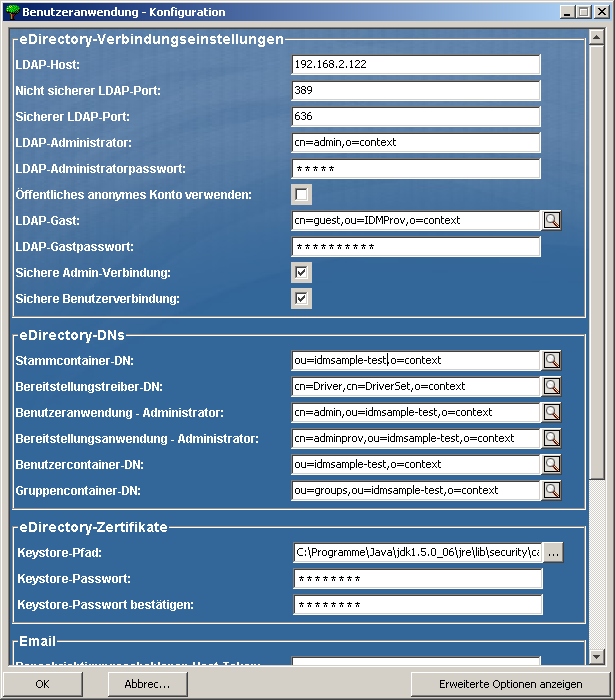

5.5.14 Konfiguration der Benutzeranwendung

Bei der Installation der Benutzeranwendung können Sie Konfigurationsparameter für die Benutzeranwendung festlegen. Die meisten dieser Parameter können auch nach der Installation in der Datei configupdate.sh oder configupdate.bat bearbeitet werden. Auf Ausnahmen wird in den Parameterbeschreibungen hingewiesen.

In einer Clusterkonfiguration müssen für alle Cluster-Mitglieder dieselben Konfigurationsparameter für die Benutzeranwendung angegeben werden.

-

Geben Sie die wichtigsten Konfigurationsparameter für die Benutzeranwendung wie in Tabelle 5-4 beschrieben an und fahren Sie dann mit Schritt 2 fort.

Tabelle 5-4 Konfiguration der Benutzeranwendung: Wichtigste Parameter

Einstellungstyp

Feld

Beschreibung

eDirectory-Verbindungseinstellungen

Erforderlich. Geben Sie den Hostnamen oder die IP-Adresse sowie den sicheren Port des LDAP-Servers an. Beispiel:

myLDAPhost

Geben Sie den nicht sicheren Port des LDAP-Servers an. Beispiel: 389.

Geben Sie den sicheren Port des LDAP-Servers an. Beispiel: 636.

Erforderlich. Geben Sie die Berechtigungsnachweise für den LDAP-Administrator an. Dieser Benutzer muss bereits vorhanden sein. Die Benutzeranwendung verwendet dieses Konto für eine administrative Verbindung zum Identitätsdepot. Dieser Wert ist mit dem Master-Schlüssel verschlüsselt.

Erforderlich. Geben Sie das LDAP-Administratorpasswort an. Dieses Passwort ist mit dem Master-Schlüssel verschlüsselt.

Ermöglicht nicht angemeldeten Benutzern den Zugriff auf das öffentliche anonyme LDAP-Konto.

Ermöglicht nicht angemeldeten Benutzern den Zugriff auf zulässige Portlets. Dieses Benutzerkonto muss bereits im Identitätsdepot vorhanden sein. Deaktivieren Sie das Kontrollkästchen , um „LDAP-Gast“ zu aktivieren. Aktivieren Sie das Kontrollkästchen , um „LDAP-Gast“ zu deaktivieren.

Geben Sie das LDAP-Gastpasswort an.

Wählen Sie diese Option aus, wenn die gesamte Kommunikation über das Admin-Konto über eine SSL-Verbindung erfolgen muss (diese Option kann die Leistung beeinträchtigen).

Wählen Sie diese Option aus, wenn die gesamte Kommunikation über das Konto des angemeldeten Benutzers über eine SSL-Verbindung erfolgen muss (diese Option kann die Leistung beeinträchtigen).

eDirectory-DNs

Erforderlich. Geben Sie den eindeutigen LDAP-Namen des Stammcontainers an. Diese Angabe wird als Standard-Suchstamm der Entitätsdefinition verwendet, sofern in der Verzeichnisabstraktionsschicht kein Suchstamm angegeben wurde.

Erforderlich. Geben Sie den eindeutigen Namen des Benutzeranwendungstreibers an, den Sie zuvor in Abschnitt 5.3, Erstellen des Benutzeranwendungstreibers erstellt haben. Wenn Ihr Treiber beispielsweise „myDriverSet“ und der Treibersatz „myDriverSet“ ist und sich der Treibersatz in einem Kontext „o=myDriverSet“ befindet, geben Sie folgenden Wert ein:

cn=UserApplicationDriver,cn=myDriverSet,o=myCompany

Erforderlich. Ein vorhandener Benutzer im Identitätsdepot mit den Rechten zum Ausführen von administrativen Tätigkeiten für den in der Benutzeranwendung angegebenen Benutzercontainer. Dieser Benutzer hat die Möglichkeit, über die Registerkarte der Benutzeranwendung das Portal zu verwalten.

Wenn der Benutzeranwendungsadministrator in iManager, Novell Designer für Identity Manager oder der Benutzeranwendung (Registerkarte ) freigelegte Aufgaben zur Workflow-Administration bearbeitet, müssen Sie dem entsprechenden Administrator ausreichende Trustee-Rechte auf Objektinstanzen gewähren, die im Benutzeranwendungstreiber enthalten sind. Weitere Informationen finden Sie im Administrationshandbuch zur IDM-Benutzeranwendung.

Diese Zuweisung kann nach dem Bereitstellen der Benutzeranwendung über die Seiten der Benutzeranwendung geändert werden.

Diese Funktion ist in der Bereitstellungsversion von Identity Manager 3.5.1 verfügbar. Der Administrator für die Bereitstellungsanwendung kann die Funktionen des Bereitstellungs-Workflows über die Registerkarte (in der Registerkarte ) verwalten. Auf diese Funktionen können die Benutzer über die Registerkarte der Benutzeranwendung zugreifen. Dieser Benutzer muss im Identitätsdepot vorhanden sein, bevor ihm die Rolle des Administrators für die Bereitstellungsanwendung zugewiesen werden kann.

Diese Zuweisung kann nach dem Bereitstellen der Benutzeranwendung über die Seiten der Benutzeranwendung geändert werden.

eDirectory-DNs (Fortsetzung)

Erforderlich. Geben Sie den eindeutigen LDAP-Namen (DN) oder den vollständig qualifizierten Namen des Benutzercontainers an. Diese Angabe definiert den Suchbereich für Benutzer und Gruppen. Benutzer in diesem Container (und unterhalb) dürfen sich bei der Benutzeranwendung anmelden.

WICHTIG:Stellen Sie sicher, dass der bei der Installation des Benutzeranwendungstreibers angegebene Benutzeranwendungsadministrator in diesem Container vorhanden ist, wenn dieser Benutzer Workflows ausführen soll.

Erforderlich. Geben Sie den eindeutigen LDAP-Namen (DN) oder den vollständig qualifizierten Namen des Gruppencontainers an.

Wird von Entitätsdefinitionen innerhalb der Verzeichnisabstraktionsschicht verwendet.

eDirectory-Zertifikate

Erforderlich. Geben Sie den vollständigen Pfad zur Keystore-Datei (cacerts) des JDK an, die der Anwendungsserver für die Ausführung verwendet, oder klicken Sie auf die kleine Browser-Schaltfläche und navigieren Sie zur cacerts-Datei.

Unter Linux oder Solaris benötigt der Benutzer eine entsprechende Berechtigung zum Schreiben in diese Datei.

Erforderlich. Geben Sie das cacerts-Passwort an. Die Vorgabe ist changeit.

Email

Geben Sie den Anwendungsserver an, der die Identity Manager-Benutzeranwendung hostet. Beispiel:

myapplication serverServer

Dieser Wert ersetzt das $HOST$-Token in Email-Schablonen. Die erstellte URL ist eine Verknüpfung zu Bereitstellungsanforderungs-Aufgaben und Benachrichtigungen über Bereitstellungsgenehmigungen.

Ersetzt das $PORT$-Token in Email-Schablonen, die für Bereitstellungsanforderungsaufgaben und Benachrichtigungen über Bereitstellungsgenehmigungen verwendet werden.

Ersetzt das $SECURE_PORT$-Token in Email-Schablonen, die für Bereitstellungsanforderungs-Aufgaben und Benachrichtigungen über Bereitstellungsgenehmigungen verwendet werden.

Geben Sie an, dass die Email vom Benutzer in der Bereitstellungs-Email stammt.

Geben Sie den SMTP-Email-Host für die Bereitstellungs-Email an. Dies kann eine IP-Adresse oder ein DNS-Name sein.

Passwortverwaltung

Mithilfe dieser Funktion können Sie eine Seite „Passwort vergessen“ in einer externen WAR-Datei „Passwort vergessen“ sowie eine URL angeben, die die externe WAR-Datei „Passwort vergessen“ für den Rückruf der Benutzeranwendung über einen Webservice verwendet.

Wenn aktiviert ist, müssen auch Werte für und angegeben werden.

Wenn nicht aktiviert ist, verwendet IDM die interne Standardfunktion zur Passwortverwaltung. /jsps/pwdmgt/ForgotPassword.jsf (ohne http(s) am Anfang) zu verwenden. Hierdurch wird der Benutzer nicht zu einer externen WAR-Datei, sondern zur in der Benutzeranwendung integrierten Funktionalität „Passwort vergessen“ umgeleitet.

Diese URL verweist auf die Funktionsseite „Passwort vergessen“. Erstellen Sie in einer externen oder in einer internen WAR-Datei für die Passwortverwaltung eine Datei namens ForgotPassword.jsf. Weitere Informationen finden Sie in Verwendung von Passwort-WAR-Dateien.

Bei Verwendung einer externen WAR-Datei für die Passwortverwaltung müssen Sie den Pfad angeben, den diese WAR-Datei für den Rückruf der Benutzeranwendung über die Web-Services verwendet. Beispiel: https:// idmhost:sslport/idm.

-

Klicken Sie zum Festlegen zusätzlicher Konfigurationsparameter für die Benutzeranwendung auf Erweiterte Optionen anzeigen. (Blättern Sie durch die Optionen, um das gesamte Teilfenster anzuzeigen.) In Tabelle 5-5 werden die Parameter der erweiterten Optionen erläutert.

Wenn Sie in diesem Schritt keine der beschriebenen zusätzlichen Parameter festlegen möchten, fahren Sie mit Schritt 3 fort.

Tabelle 5-5 Konfiguration der Benutzeranwendung: Alle Parameter

Einstellungstyp

Feld

Beschreibung

eDirectory-Verbindungseinstellungen

Erforderlich. Geben Sie den Hostnamen oder die IP-Adresse des LDAP-Servers an. Beispiel:

myLDAPhost

Geben Sie den nicht sicheren Port des LDAP-Servers an. Beispiel: 389.

Geben Sie den sicheren Port des LDAP-Servers an. Beispiel: 636.

Erforderlich. Geben Sie die Berechtigungsnachweise für den LDAP-Administrator an. Dieser Benutzer muss bereits vorhanden sein. Die Benutzeranwendung verwendet dieses Konto für eine administrative Verbindung zum Identitätsdepot. Dieser Wert ist mit dem Master-Schlüssel verschlüsselt.

Erforderlich. Geben Sie das LDAP-Administratorpasswort an. Dieses Passwort ist mit dem Master-Schlüssel verschlüsselt.

Ermöglicht nicht angemeldeten Benutzern den Zugriff auf das öffentliche anonyme LDAP-Konto.

Ermöglicht nicht angemeldeten Benutzern den Zugriff auf zulässige Portlets. Dieses Benutzerkonto muss bereits im Identitätsdepot vorhanden sein. Deaktivieren Sie das Kontrollkästchen , um „LDAP-Gast“ zu aktivieren. Aktivieren Sie das Kontrollkästchen , um „LDAP-Gast“ zu deaktivieren.

Geben Sie das LDAP-Gastpasswort an.

Wählen Sie diese Option aus, wenn die gesamte Kommunikation über das Admin-Konto über eine SSL-Verbindung erfolgen muss (diese Option kann die Leistung beeinträchtigen).

Wählen Sie diese Option aus, wenn die gesamte Kommunikation über das Konto des angemeldeten Benutzers über eine SSL-Verbindung erfolgen muss (diese Option kann die Leistung stark beeinträchtigen).

eDirectory-DNs

Erforderlich. Geben Sie den eindeutigen LDAP-Namen des Stammcontainers an. Diese Angabe wird als Standard-Suchstamm der Entitätsdefinition verwendet, sofern in der Verzeichnisabstraktionsschicht kein Suchstamm angegeben wurde.

Erforderlich. Geben Sie den eindeutigen Namen des Benutzeranwendungstreibers an, den Sie zuvor in Abschnitt 5.3, Erstellen des Benutzeranwendungstreibers erstellt haben. Wenn Ihr Treiber beispielsweise „UserApplicationDriver“ und der Treibersatz „myDriverSet“ ist und sich der Treibersatz in einem Kontext „o=myCompany“ befindet, geben Sie folgenden Wert ein:

cn=UserApplicationDriver,cn=myDriverSet,o=myCompany

Erforderlich. Ein vorhandener Benutzer im Identitätsdepot mit den Rechten zum Ausführen von administrativen Tätigkeiten für den in der Benutzeranwendung angegebenen Benutzercontainer. Dieser Benutzer hat die Möglichkeit, über die Registerkarte der Benutzeranwendung das Portal zu verwalten.

Wenn der Benutzeranwendungsadministrator in iManager, Novell Designer für Identity Manager oder der Benutzeranwendung (Registerkarte ) freigelegte Aufgaben zur Workflow-Administration bearbeitet, müssen Sie dem entsprechenden Administrator ausreichende Trustee-Rechte auf Objektinstanzen gewähren, die im Benutzeranwendungstreiber enthalten sind. Weitere Informationen finden Sie im Administrationshandbuch zur IDM-Benutzeranwendung.

Diese Zuweisung kann nach dem Bereitstellen der Benutzeranwendung über die Seiten der Benutzeranwendung geändert werden.

Diese Funktion ist in der Bereitstellungsversion von Identity Manager 3.5.1 verfügbar. Der Administrator der Bereitstellungsanwendung verwaltet die Funktionen des Bereitstellungs-Workflows, die über die Registerkarte der Benutzeranwendung verfügbar sind. Dieser Benutzer muss im Identitätsdepot vorhanden sein, bevor ihm die Rolle des Administrators für die Bereitstellungsanwendung zugewiesen werden kann.

Diese Zuweisung kann nach dem Bereitstellen der Benutzeranwendung über die Seiten der Benutzeranwendung geändert werden.

Benutzeridentität für Metaverzeichnis

Erforderlich. Geben Sie den eindeutigen LDAP-Namen (DN) oder den vollständig qualifizierten Namen des Benutzercontainers an.

Diese Angabe definiert den Suchbereich für Benutzer und Gruppen.

Benutzer in diesem Container (und unterhalb) dürfen sich bei der Benutzeranwendung anmelden.

WICHTIG:Stellen Sie sicher, dass der bei der Installation des Benutzeranwendungstreibers angegebene Benutzeranwendungsadministrator in diesem Container vorhanden ist, wenn dieser Benutzer Workflows ausführen soll.

Die LDAP-Benutzerobjektklasse (in der Regel inetOrgPerson).

Das LDAP-Attribut (z. B. CN), das den Anmeldenamen des Benutzers repräsentiert.

Das als ID verwendete LDAP-Attribut beim Nachschlagen von Benutzern oder Gruppen. Dieses Attribut ist nicht identisch mit dem Anmeldeattribut, das nur für die Anmeldung, nicht aber bei der Suche nach Benutzern oder Gruppen verwendet wird.

Optional. Das LDAP-Attribut, das die Gruppenmitgliedschaft des Benutzers repräsentiert. Der Name darf keine Leerzeichen enthalten.

Benutzergruppen für Metaverzeichnis

Erforderlich. Geben Sie den eindeutigen LDAP-Namen (DN) oder den vollständig qualifizierten Namen des Gruppencontainers an. Wird von Entitätsdefinitionen innerhalb der Verzeichnisabstraktionsschicht verwendet.

Die Objektklasse für die LDAP-Gruppen (in der Regel groupofNames).

Das Attribut, das die Gruppenmitgliedschaft des Benutzers repräsentiert. Der Name darf keine Leerzeichen enthalten.

Wählen Sie diese Option, wenn Sie dynamische Gruppen verwenden möchten.

Die Objektklasse für die dynamische Gruppe (in der Regel dynamicGroup).

eDirectory-Zertifikate

Erforderlich. Geben Sie den vollständigen Pfad zur Keystore-Datei (cacerts) der JRE an, die der Anwendungsserver für die Ausführung verwendet, oder klicken Sie auf die kleine Browser-Schaltfläche und navigieren Sie zur cacerts-Datei.

Während der Installation der Benutzeranwendung wird die Keystore-Datei geändert. Unter Linux oder Solaris benötigt der Benutzer eine entsprechende Berechtigung zum Schreiben in diese Datei.

Erforderlich. Geben Sie das cacerts-Passwort an. Die Vorgabe ist changeit.

Speicher für privaten Schlüssel

Der private Keystore enthält den privaten Schlüssel und die Zertifikate der Benutzeranwendung. Reserviert. Wenn Sie keine Eingabe vornehmen, lautet der Standardpfad /jre/lib/security/cacerts.

Das Passwort lautet changeit, sofern Sie kein anderes Passwort festgelegt haben. Dieses Passwort ist mit dem Master-Schlüssel verschlüsselt.

Dieser Alias lautet novellIDMUserApp, sofern Sie keinen anderen Namen festgelegt haben.

Das Passwort lautet nove1lIDM, sofern Sie kein anderes Passwort festgelegt haben. Dieses Passwort ist mit dem Master-Schlüssel verschlüsselt.

Speicher für Herkunftsverbürgungsschlüssel

Der Speicher für Herkunftsverbürgungsschlüssel enthält alle verbürgten Zertifikate der Signierer, die zum Validieren digitaler Signaturen verwendet werden. Wurde kein Pfad angegeben, ruft die Benutzeranwendung den Pfad von der Systemeigenschaft javax.net.ssl.trustStore ab. Wurde kein Pfad angegeben, wird jre/lib/security/cacerts verwendet.

Wurde kein Passwort angegeben, ruft die Benutzeranwendung das Passwort von der Systemeigenschaft javax.net.ssl.trustStorePassword ab. Ist dort kein Wert angegeben, lautet das Passwort changeit. Dieses Passwort ist mit dem Master-Schlüssel verschlüsselt.

Novell Audit-Digitalsignatur-Zertifikat und Schlüssel

Enthält das Novell Audit-Digitalsignatur-Zertifikat und den Schlüssel.

Zeigt das Digitalsignatur-Zertifikat an.

Zeigt den privaten Schlüssel für die Digitalsignatur an. Dieser Schlüssel ist mit dem Master-Schlüssel verschlüsselt.

iChain-Einstellungen

Bei Auswahl dieser Option unterstützt die Benutzeranwendung die gleichzeitige Abmeldung von der Benutzeranwendung und iChain® bzw. Novell Access Manager. Bei der Abmeldung leitet die Benutzeranwendung den Benutzer bei Vorhandensein des iChain- oder Novell Access Manager-Cookies zur ICS-Abmeldungsseite um.

Die URL zur iChain- oder Novell Access Manager-Abmeldungsseite, wobei die URL ein von iChain oder Novell Access Manager erwarteter Hostname ist. Wenn die ICS-Protokollierung aktiviert ist und sich ein Benutzer von der Benutzeranwendung abmeldet, wird der Benutzer auf diese Seite umgeleitet.

Email

Geben Sie den Anwendungsserver an, der die Identity Manager-Benutzeranwendung hostet. Beispiel:

myapplication serverServer

Dieser Wert ersetzt das $HOST$-Token in Email-Schablonen. Die erstellte URL ist eine Verknüpfung zu Bereitstellungsanforderungs-Aufgaben und Benachrichtigungen über Bereitstellungsgenehmigungen.

Ersetzt das $PORT$-Token in Email-Schablonen, die für Bereitstellungsanforderungsaufgaben und Benachrichtigungen über Bereitstellungsgenehmigungen verwendet werden.

Ersetzt das $SECURE_PORT$-Token in Email-Schablonen, die für Bereitstellungsanforderungs-Aufgaben und Benachrichtigungen über Bereitstellungsgenehmigungen verwendet werden.

Bezieht sich auf ein nicht sicheres Protokoll, HTTP. Ersetzt das $PROTOCOL$-Token in Email-Schablonen, die für Bereitstellungsanforderungs-Aufgaben und Benachrichtigungen über Bereitstellungsgenehmigungen verwendet werden.

Bezieht sich auf ein sicheres Protokoll, HTTPS. Ersetzt das $SECURE_PROTOCOL$-Token in Email-Schablonen, die für Bereitstellungsanforderungs-Aufgaben und Benachrichtigungen über Bereitstellungsgenehmigungen verwendet werden.

Geben Sie Emails an, die von einem Benutzer in der Bereitstellungs-Email stammen.

Geben Sie den SMTP-Email-Host für die Bereitstellungs-Email an. Dies kann eine IP-Adresse oder ein DNS-Name sein.

Passwortverwaltung

Mithilfe dieser Funktion können Sie eine Seite „Passwort vergessen“ in einer externen WAR-Datei „Passwort vergessen“ sowie eine URL angeben, die die externe WAR-Datei „Passwort vergessen“ für den Rückruf der Benutzeranwendung über einen Webservice verwendet.

Wenn aktiviert ist, müssen auch Werte für und angegeben werden.

Wenn nicht aktiviert ist, verwendet IDM die interne Standardfunktion zur Passwortverwaltung. /jsps/pwdmgt/ForgotPassword.jsf (ohne http(s) am Anfang) zu verwenden. Hierdurch wird der Benutzer nicht zu einer externen WAR-Datei, sondern zur in der Benutzeranwendung integrierten Funktionalität „Passwort vergessen“ umgeleitet.

Diese URL verweist auf die Funktionsseite „Passwort vergessen“. Erstellen Sie in einer externen oder in einer internen WAR-Datei für die Passwortverwaltung eine Datei namens ForgotPassword.jsf. Weitere Informationen finden Sie in Verwendung von Passwort-WAR-Dateien.

Bei Verwendung einer externen WAR-Datei für die Passwortverwaltung müssen Sie den Pfad angeben, den diese WAR-Datei für den Rückruf der Benutzeranwendung über die Web-Services verwendet. Beispiel: https:// idmhost:sslport/idm.

Sonstige

Die Sitzungszeitüberschreitung der Anwendung.

Wenn für die Client-Installation das OSCP (On-Line Certificate Status Protocol) verwendet wird, stellen Sie eine URI (Uniform Resource Identifier) bereit. Beispiel für das Format: http://host:port/ocspLocal. Die OCSP-URI aktualisiert den Status der verbürgten Zertifikate online.

Vollständig qualifizierter Name der Konfigurationsdatei für die Autorisierung.

Containerobjekt

Wählen Sie alle zu verwendenden Containerobjekttypen aus.

Wählen Sie die Typen aus den folgenden Standard-Containern aus: Standort-, Länder-, Organisationseinheits-, Organisations- und Domänenobjekte. Sie können in iManager auch eigene Container erstellen und mithilfe der Option hinzufügen.

Listet den mit dem Containerobjekttyp verknüpften Attributnamen auf.

Geben Sie den LDAP-Namen einer Objektklasse aus dem Identitätsdepot an, die als Container dienen kann.

Weitere Informationen zu Containern finden Sie im Administrationshandbuch zu Novell iManager 2.6.

Geben Sie den Attributnamen des Containerobjekts an.

HINWEIS:Die meisten Einstellungen in dieser Datei können nach der Installation bearbeitet werden. Führen Sie hierzu das configupdate.sh-Skript oder die Windows-Datei configupdate.bat aus, die sich im Installations-Unterverzeichnis befinden. Denken Sie daran, dass die Einstellungen in dieser Datei in einem Cluster für alle Cluster-Mitglieder identisch sein müssen.

-

Klicken Sie nach der Konfiguration dieser Einstellungen auf OK und fahren Sie anschließend mit Abschnitt 5.5.15, Prüfen der Auswahl und Installation fort. .

Verwendung von Passwort-WAR-Dateien

Geben Sie für den Konfigurationsparameter den Standort einer WAR-Datei mit der Funktionalität „Passwort vergessen“ an. Hierbei kann es sich um eine externe oder interne WAR-Datei handeln.

Angabe einer externen WAR-Datei für die Passwortverwaltung

-

Sie können die externe WAR-Datei während des Installationsvorgangs oder über das „configupdate“-Dienstprogramm angeben.

-

Aktivieren Sie in den Konfigurationsparametern der Benutzeranwendung das Kontrollkästchen .

-

Geben Sie für den Konfigurationsparameter den Speicherort der externen Passwort-WAR-Datei an.

Nehmen Sie den Host und den Port auf, z. B. http://localhost:8080/ExternalPwd/jsps/pwdmgt/ForgotPassword.jsf. Eine externe Passwort-WAR kann sich außerhalb der schützenden Firewall der Benutzeranwendung befinden.

-

Geben Sie für den Pfad ein, den die externe WAR-Datei für die Passwortverwaltung für den Rückruf der Benutzeranwendung über die Web Services verwendet, z. B. https:// \idmhost:sslport/idm.

Der Link zurück zu 'Passwort vergessen' muss SSL verwenden, sodass eine sichere Web-Service-Kommunikation mit der Benutzeranwendung gewährleistet ist. Siehe auch Abschnitt 5.9.3, Konfiguration der SSL-Kommunikation zwischen JBoss-Servern.

-

Wenn Sie das Installationsprogramm verwenden, lesen Sie die Informationen in diesem Schritt und fahren Sie dann mit Schritt 6 fort.

Bei Verwendung des configupdate-Dienstprogramms zur Aktualisierung der externen Passwort-WAR im Stammverzeichnis der Installation: Lesen Sie die Informationen in diesem Schritt und benennen Sie die WAR-Datei manuell in das erste Verzeichnis um, das unter angegeben ist. Fahren Sie dann mit Schritt 6 fort.

Vor dem Abschluss der Installation benennt das Installationsprogramm IDMPwdMgt.war (Teil der Installationsroutine) in den Namen des ersten angegebenen Verzeichnisses um. Die umbenannte Datei IDMPwdMgt.war wird zu Ihrer externen Passwort-WAR. Beispiel: Wenn Sie http://www.idmpwdmgthost.com/ExternalPwd/jsps/pwdmgt/ForgotPassword.jsf angeben, benennt das Installationsprogramm IDMPwdMgt.war in ExternalPwd.war um. Anschließend verschiebt das Installationsprogramm die umbenannte WAR in das Stammverzeichnis der Installation.

-

Kopieren Sie ExternalPwd.war in den Bereitstellungsordner des Remote-JBoss-Servers, auf dem die Funktionalität der externen Passwort-WAR ausgeführt wird.

Angabe einer internen WAR-Datei für die Passwortverwaltung

-

Lassen Sie die Option deaktiviert.

-

Übernehmen Sie den vorgegebenen Speicherort unter oder geben Sie eine URL zu einer anderen Passwort-WAR an.

-

Bestätigen Sie den vorgegebenen Wert für .

5.5.15 Prüfen der Auswahl und Installation

-

Überprüfen Sie auf der Seite „Zusammenfassung vor der Installation“ die Einstellungen der Installationsparameter.

-

Wenn Sie Änderungen vornehmen möchten, können Sie über die Schaltfläche vorherige Installationsseiten aufrufen.

Die Werte auf der Seite „Benutzeranwendung - Konfiguration“ werden nicht gespeichert, daher müssen Sie die Einstellungen auf dieser Seite erneut vornehmen, wenn Sie vorherige Seiten des Installationsvorgangs ändern.

-

Wenn Sie die gewünschten Änderungen an den Installations- und Konfigurationsparametern vorgenommen haben, kehren Sie zur Seite „Zusammenfassung vor der Installation“ zurück und klicken Sie auf .

5.5.16 Anzeigen der Protokolldateien

-

Wenn die Installation ohne Fehler abgeschlossen wurde, fahren Sie mit Abschnitt 5.9, Aufgaben nach der Installation fort.

-

Sofern bei der Installation Fehler- oder Warnmeldungen ausgegeben wurden, ermitteln Sie die Probleme anhand der Protokolldateien:

-

Die Datei Identity_Manager_User_Application_InstallLog.log enthält die Ergebnisse der wichtigsten Installationsaufgaben.

-

Die Datei Novell-Custom-Install.log enthält Informationen zur Konfiguration der Benutzeranwendung, die während der Installation vorgenommen wurde.

Informationen zur Behebung von Problemen finden Sie in Abschnitt 5.11, Fehlersuche.

-