6.1 Testen der Installation von Rapid Deployment

Nachfolgend werden die Schritte erläutert, mit denen sich das Sentinel Rapid Deployment-System und die erwarteten Ergebnisse testen lassen. Möglicherweise werden bei Ihnen nicht dieselben Ereignisse angezeigt, Ihre Ergebnisse sollten jedoch in etwa mit den unten angezeigten übereinstimmen.

Auf der untersten Ebene können Sie mit diesen Tests überprüfen, ob Folgendes zutrifft:

-

Die Sentinel-Dienste sind aktiv und werden ausgeführt.

-

Die Kommunikation über den Nachrichtenbus funktioniert.

-

Interne Audit-Ereignisse werden gesendet.

-

Ereignisse können über einen Collection-Manager gesendet werden.

-

Ereignisse werden in die Datenbank eingefügt und können mithilfe eines Berichts abgerufen werden.

-

Vorfälle können erstellt und angezeigt werden.

-

Die Correlation Engine bewertet Regeln und löst korrelierte Ereignisse aus.

-

Der Sentinel Data Manager wird mit der Datenbank verbunden und kann die Partitionsinformationen lesen.

Wenn einer dieser Tests nicht erfolgreich ist, lesen Sie im Installationsprotokoll und den anderen Protokolldateien nach und nehmen Sie ggf. Kontakt mit Novell Technical Support auf.

So testen Sie die Installation:

-

Melden Sie sich bei einer Weboberfläche von Sentinel Rapid Deployment an.

Weitere Informationen finden Sie in

Accessing the Novell Sentinel Web Interface

(Zugriff auf die Weboberfläche von Novell Sentinel) im Sentinel Rapid Deployment User Guide (Sentinel Rapid Deployment-Benutzerhandbuch). -

Wählen Sie die Seite „Suche“ aus und suchen Sie nach einem internen Ereignis. Ein oder mehrere Ereignisse sollten zurückgegeben werden.

Wenn Sie beispielsweise nach internen Ereignissen mit dem Schweregradbereich 3 bis 5 suchen möchten, wählen Sie aus und geben Sie anschließend im Feld > ein.

Weitere Informationen zur Suche finden Sie unter

Running an Event Search

(Ausführen einer Ereignissuche) im Sentinel Rapid Deployment User Guide (Sentinel Rapid Deployment-Benutzerhandbuch).Die Suchfunktion ist in SP2 nicht standardmäßig aktiviert. Wenn Sie diese Funktion aktivieren möchten, lesen Sie

Enabling the Search Option in Web User Interface

(Aktivieren der Suchoption in der Weboberfläche) im Sentinel Rapid Deployment User Guide (Sentinel Rapid Deployment-Benutzerhandbuch). -

Wählen Sie die Seite „Berichte“ aus, geben Sie die Parameter an und führen Sie anschließend einen Bericht aus.

Klicken Sie beispielsweise auf die Schaltfläche neben „Sentinel Core Event Configuration“, geben Sie die gewünschten Parameter an und klicken Sie anschließend auf .

Weitere Informationen finden Sie unter

Running Reports

(Ausführen von Berichten) im Sentinel Rapid Deployment User Guide (Sentinel Rapid Deployment-Benutzerhandbuch). -

Klicken Sie auf der Seite „Anwendungen“ auf .

-

Melden Sie sich als der verwaltungsbefugte Sentinel-Benutzer beim System an, der während der Installation angegeben wurde (Standard: „admin“).

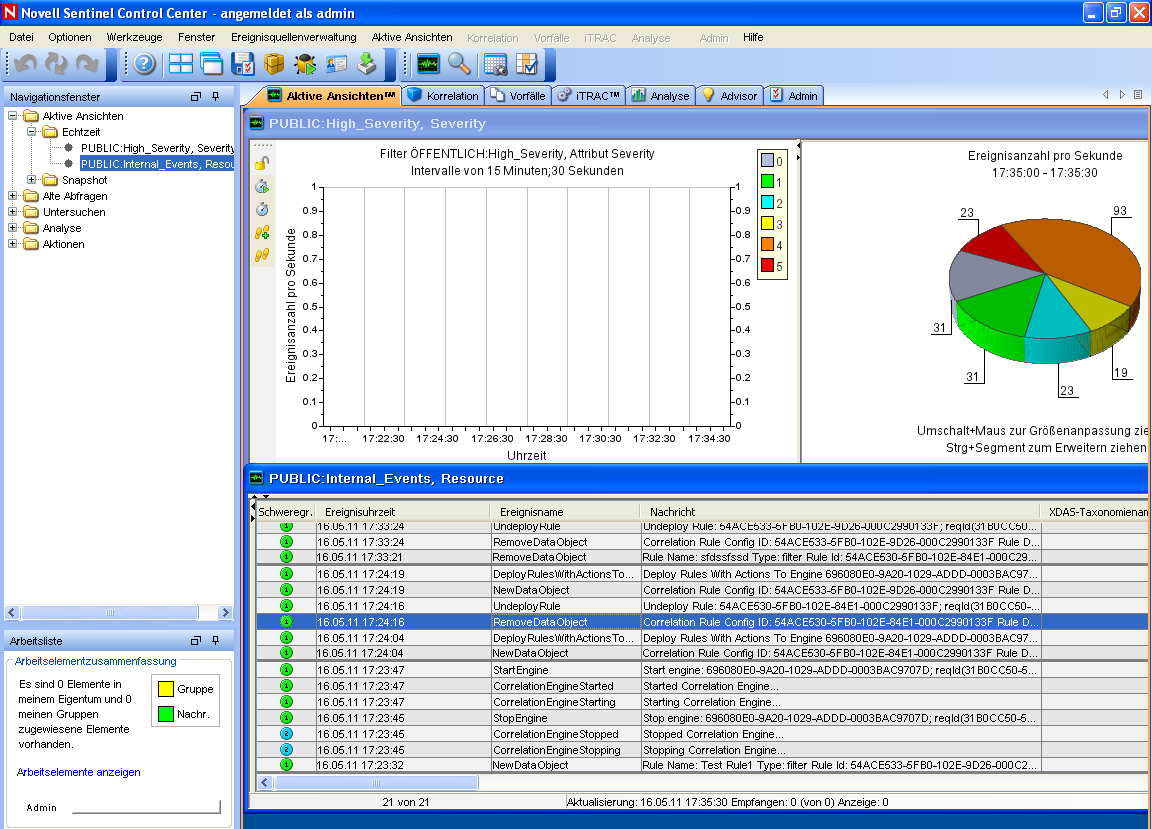

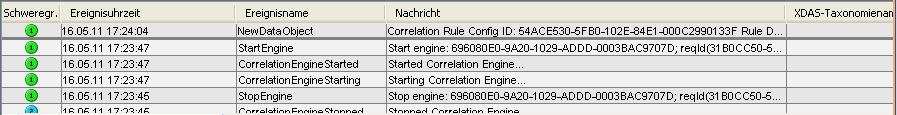

Das Sentinel Control Center wird geöffnet und die Registerkarte wird mit Ereignissen angezeigt, die mit den öffentlichen Filtern und gefiltert wurden.

-

Rufen Sie das Menü auf und wählen Sie die Option .

-

Klicken Sie in der grafischen Ansicht mit der rechten Maustaste auf und wählen Sie die Option .

-

Schließen Sie das Fenster „Ereignisquellenverwaltung [Live-Ansicht]“.

-

Klicken Sie auf die Registerkarte .

Sie können das aktive Fenster mit dem Titel „PUBLIC: High_Severity, Severity“ anzeigen. Es kann einige Zeit dauern, bis der Collector gestartet wird und die Daten in diesem Fenster angezeigt werden.

-

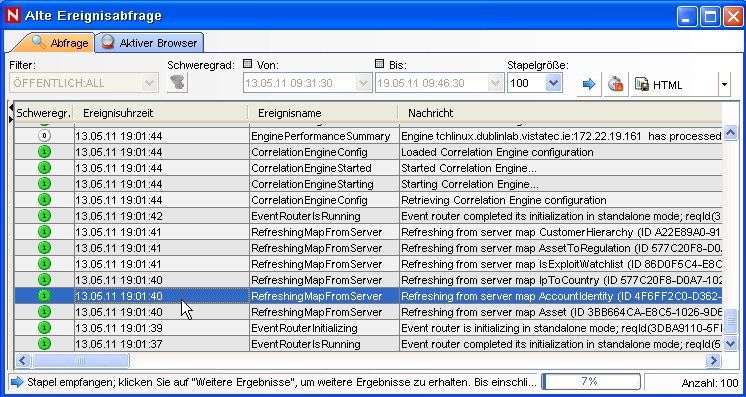

Klicken Sie in der Symbolleiste auf die Schaltfläche . Das Fenster „Alte Ereignisabfrage“ wird angezeigt.

-

Klicken Sie im Fenster „Alte Ereignisabfrage“ auf den Abwärtspfeil neben , um den Filter auszuwählen. Wählen Sie den Filter aus.

-

Wählen Sie einen Zeitraum aus, der die Zeit abdeckt, in der der Collector aktiv war. Wählen Sie mithilfe der Dropdown-Listen und den Datumsbereich aus.

-

Wählen Sie die Stapelgröße aus.

-

Klicken Sie auf die Lupe, um die Abfrage auszuführen.

-

Wählen Sie bei gedrückter Strg- oder Umschalttaste im Fenster „Alte Ereignisabfrage“ mehrere Ereignisse aus.

-

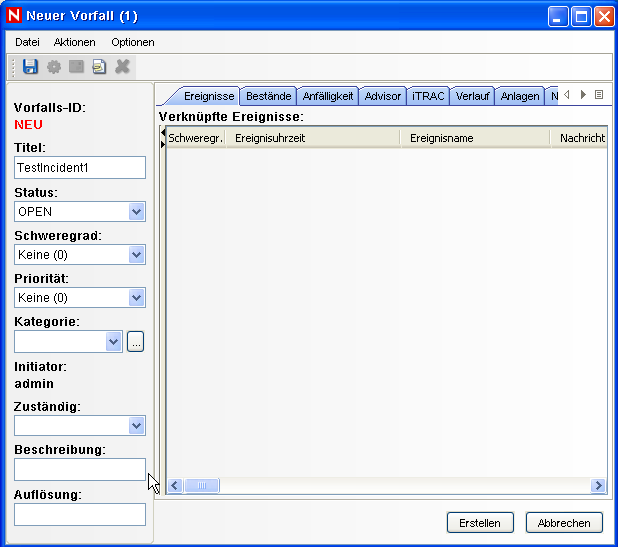

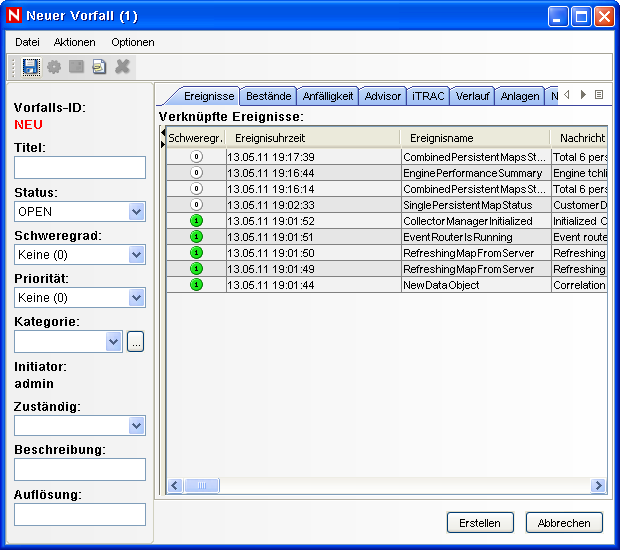

Klicken Sie mit der rechten Maustaste in das Fenster und wählen Sie anschließend aus, um das Fenster „Neuer Vorfall“ anzuzeigen.

-

Nennen Sie den Vorfall „Testvorfall1“ und klicken Sie auf . Wenn die Erfolgsmeldung angezeigt wird, klicken Sie auf .

-

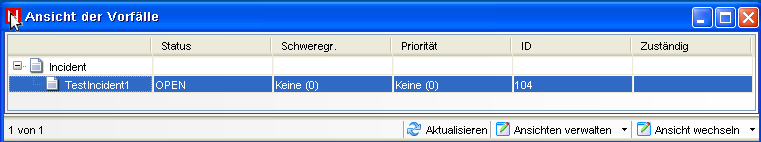

Klicken Sie auf die Registerkarte , um den gerade erstellten Vorfall im Vorfallansichts-Manager zu sehen.

-

Doppelklicken Sie auf den Vorfall, um die Ereignisse anzuzeigen.

-

Schließen Sie das Fenster „Vorfall“.

-

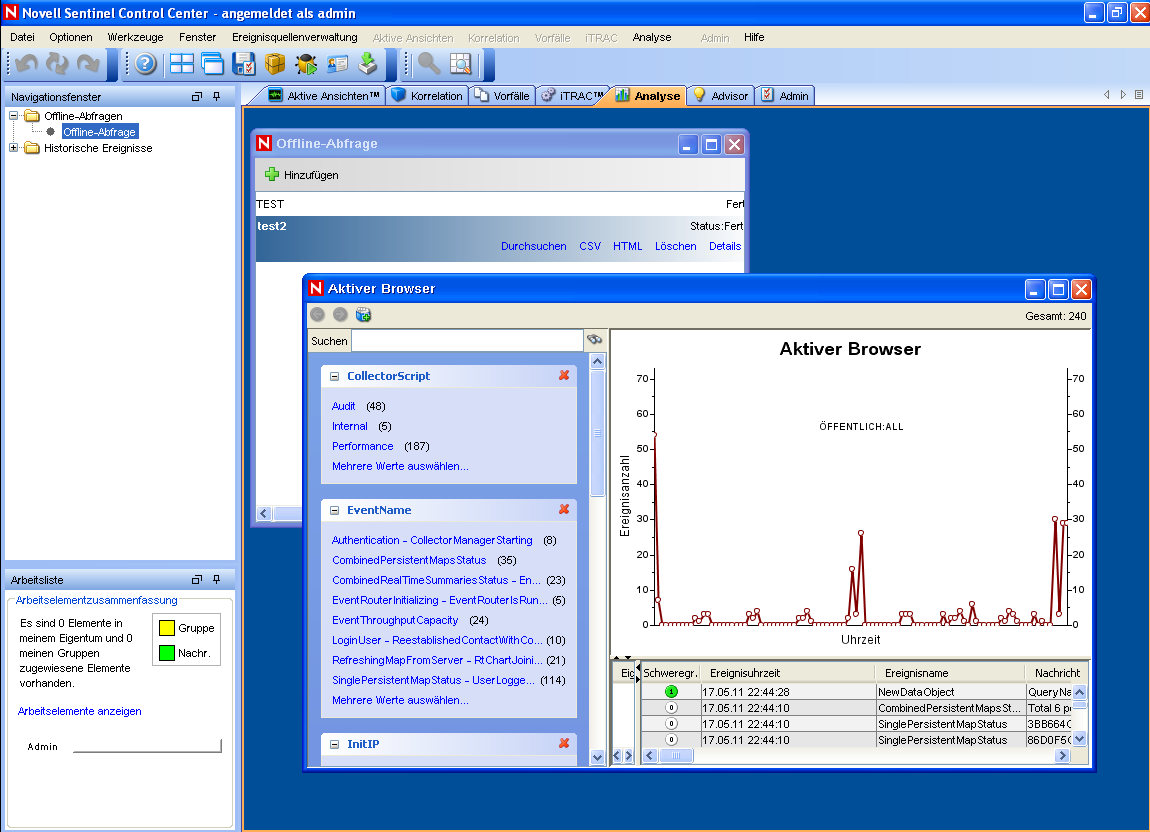

Klicken Sie auf die Registerkarte .

-

Klicken Sie vom Menü oder vom Navigator aus auf .

-

Klicken Sie im Fenster „Offline-Abfrage“ auf .

-

Geben Sie einen Namen an, wählen Sie einen Filter aus, wählen Sie eine Zeitspanne aus und klicken Sie anschließend auf .

-

Klicken Sie auf , um die Liste der Ereignisse und der zugeordneten Details im Fenster „Aktiver Browser“ anzuzeigen.

Sie können Details wie „Collector“, „TargetIP“, „Schweregrad“, „Service-Port des Ziels“ und „Ressource“ anzeigen.

-

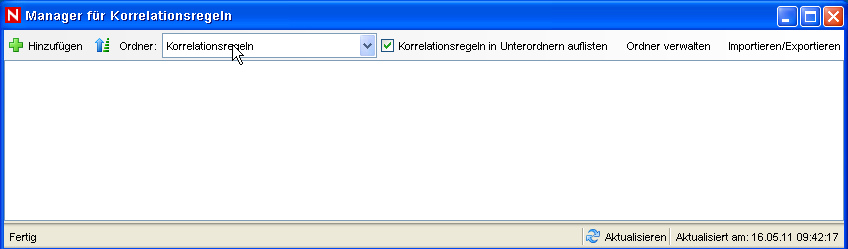

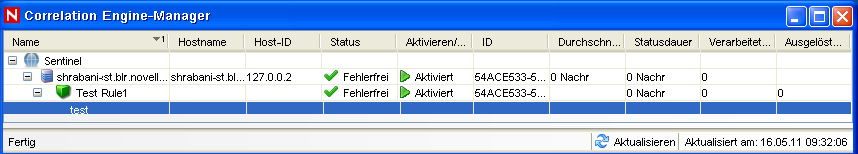

Wählen Sie die Registerkarte . Das Fenster „Manager für Korrelationsregeln“ wird angezeigt.

-

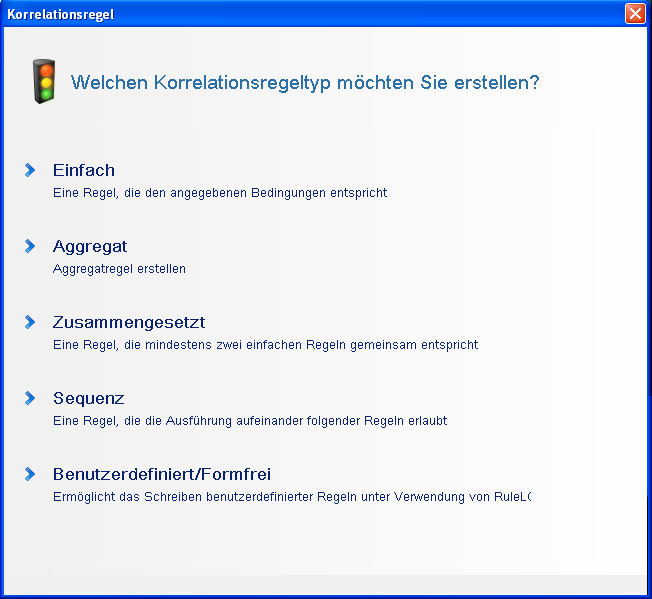

Klicken Sie auf . Das Fenster „Assistent für Korrelationsregeln“ wird angezeigt.

-

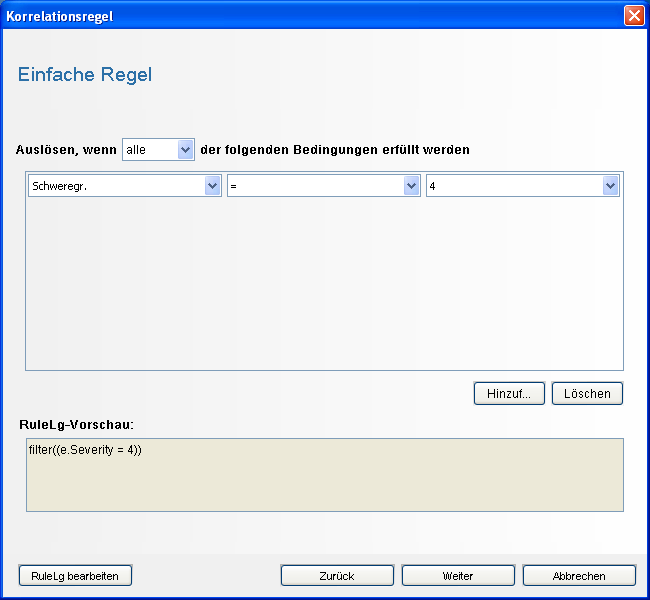

Klicken Sie auf . Das Fenster „Einfache Regel“ wird angezeigt.

-

Verwenden Sie die Dropdown-Menüs, um „Schweregrad = 4“ als Kriterium festzulegen und klicken Sie anschließend auf . Das Fenster „Kriterien aktualisieren“ wird angezeigt.

-

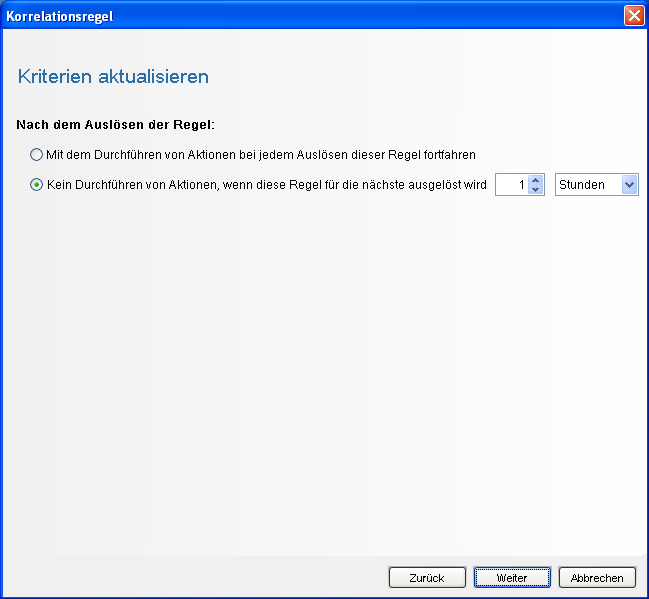

Wählen Sie aus, stellen Sie die Zeitspanne mithilfe des Dropdown-Menüs auf 1 Minute ein und klicken Sie anschließend auf . Das Fenster „Allgemeine Beschreibung“ wird angezeigt.

-

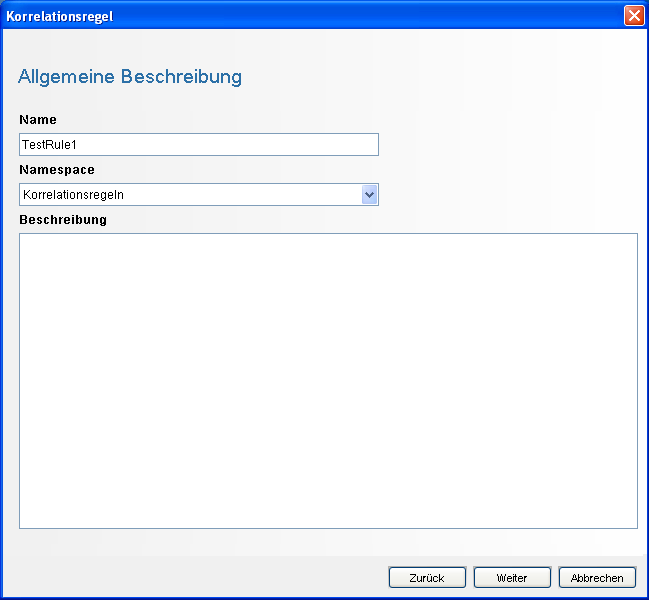

Nennen Sie die Regel , geben Sie eine Beschreibung ein und klicken Sie auf .

-

Wählen Sie und klicken Sie auf .

-

Erstellen Sie eine Aktion, um sie mit der erstellten Regel zu verknüpfen:

-

Führen Sie einen der folgenden Schritte durch:

-

Wählen Sie .

-

Klicken Sie im Fenster „Regel bereitstellen“ auf . Weitere Informationen finden Sie in den Schritten Schritt 34 bis Schritt 35.

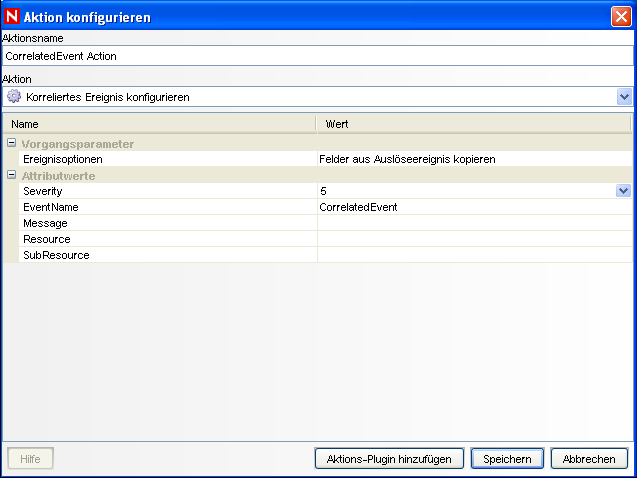

Das Fenster „Aktion konfigurieren“ wird angezeigt.

-

-

Geben Sie im Fenster „Aktion konfigurieren“ Folgendes an:

-

Geben Sie den Aktionsnamen an, beispielsweise „CorrelatedEvent Action“.

-

Wählen Sie in der Dropdown-Liste die Option aus.

-

Definieren Sie die .

-

Stellen Sie den auf 5 ein.

-

Geben Sie den an, beispielsweise „CorrelatedEvent“.

-

Geben Sie bei Bedarf eine Nachricht ein.

Weitere Informationen finden Sie unter

Creating Actions

(Erstellen von Aktionen) im Sentinel Rapid Deployment User Guide (Sentinel Rapid Deployment-Benutzerhandbuch). -

-

Klicken Sie auf .

-

-

Öffnen Sie das Fenster „Manager für Korrelationsregeln“.

-

Wählen Sie eine Regel aus und klicken Sie anschließend auf den Link . Das Fenster „Regel bereitstellen“ wird angezeigt.

-

Wählen Sie im Fenster „Regel bereitstellen“ die Engine aus, mit der die Regel bereitgestellt werden soll.

-

Wählen Sie die Aktion aus, die Sie in Schritt 33 für die Verknüpfung mit der Regel erstellt haben, und klicken Sie anschließend auf .

-

Wählen Sie aus.

Sie können unterhalb der Correlation Engine sehen, dass die Regel bereitgestellt und aktiviert wurde.

-

Generieren Sie ein Ereignis mit dem Schweregrad 4, beispielsweise eine fehlgeschlagene Authentifizierung, um die bereitgestellte Korrelationsregel auszulösen.

Öffnen Sie beispielsweise ein Fenster für die Anmeldung beim Sentinel Control Center und geben Sie einen falschen Benutzerberechtigungsnachweis ein, um ein solches Ereignis zu generieren.

-

Klicken Sie auf die Registerkarte und überprüfen Sie, ob das korrelierte Ereignis generiert wurde.

-

Schließen Sie Sentinel Control Center.

-

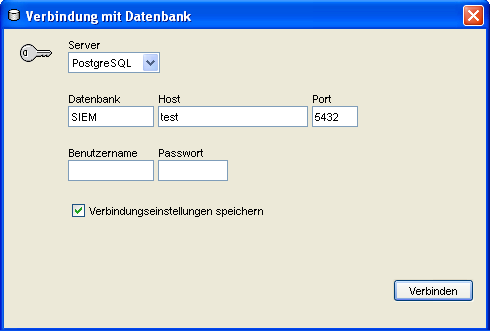

Klicken Sie auf der Seite „Anwendungen“ auf .

-

Melden Sie sich als der für die Verwaltung der Datenbank befugte Benutzer bei Sentinel Data Manager an, der während der Installation angegeben wurde (Standard: „dbauser“).

-

Klicken Sie auf jede Registerkarte, um zu überprüfen, ob Sie darauf zugreifen können.

-

Schließen Sie Sentinel Data Manager.

Wenn Sie alle diese Schritte ohne Fehler durchführen konnten, haben Sie die grundlegende Überprüfung der Sentinel-Systeminstallation abgeschlossen.