2.3 Erstellen einer IP-Ermittlungsaufgabe

Sie verwenden den Assistenten zum Erstellen neuer Ermittlungsaufgaben, um die Aufgaben zu erstellen und zu planen, die von dem ZENworks-Server verwendet werden, um Geräte in Ihrem Netzwerk zu ermitteln und sie der ZENworks-Datenbank hinzuzufügen.

Bei Ausführung der Ermittlungsaufgabe erstellt der ZENworks-Server eine Ermittlungsanfrage für jede verwendete IP-Adresse und Ermittlungstechnologie (WMI, WinAPI, Mac-Adresse, NMAP, ZENworks, SNMP und SSH). Wenn Sie beispielsweise eine IP-Adresse angeben und alle sieben Ermittlungstechnologien anwenden, so initiiert der ZENworks-Server sieben Ermittlungsanfragen. Je mehr IP-Adressen Sie daher angeben und je mehr Ermittlungsvorgänge Sie anwenden, desto länger dauert es, bis die Ermittlungsaufgabe ausgeführt ist. Um schneller zu Ergebnissen zu kommen, sollten Sie Aufgaben erstellen, die auf kleinere Bereiche von IP-Adressen abzielen, und verschiedene ZENworks-Server zur Verarbeitung der Aufgaben zuweisen, falls möglich.

-

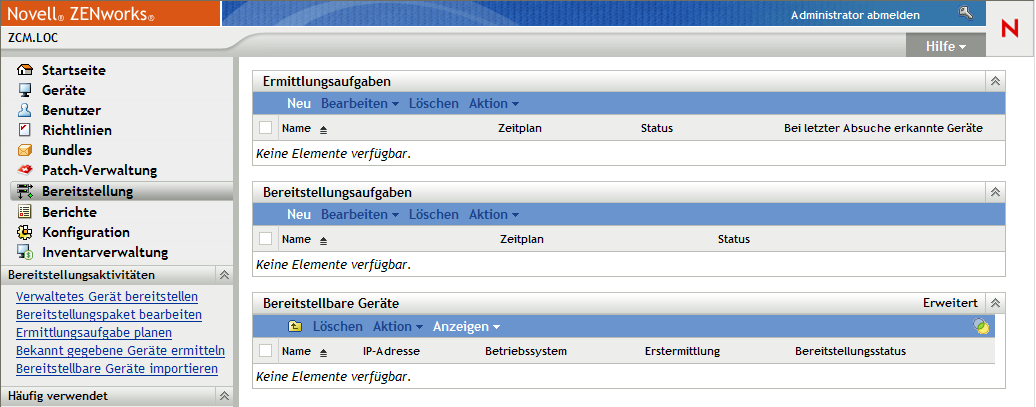

Klicken Sie im ZENworks-Kontrollzentrum auf die Registerkarte .

-

Klicken Sie im Bereich „Ermittlungsaufgaben“ auf , um den Assistenten für neue Ermittlungsaufgaben zu starten.

-

Führen Sie den Assistenten aus, indem Sie die Informationen aus der folgenden Tabelle in die Felder eingeben.

Assistentenseite

Details

Seite „Ermittlungstyp wählen“

Wählen Sie .

Geben Sie einen Namen für die Aufgabe ein. Der Name darf keines der folgenden ungültigen Zeichen enthalten: / \ * ? : " ' < > | ` % ~

Seite „Ermittlungseinstellungen“ > Feld

Geben Sie an, ob die in der Verwaltungszone konfigurierten Ermittlungseinstellungen überschrieben werden dürfen.

Wenn Sie die Einstellungen eines Geräteordners oder eines Geräts konfigurieren möchten, müssen Sie zuvor die Einstellung aktivieren.

Seite „Ermittlungseinstellungen“ >

Beim Ermittlungsprozess können unterschiedliche Technologien zum Einsatz kommen. Wenn mehrere Technologien verwendet werden, initiiert der Ermittlungsprozess für jede Technologie eine Ermittlungsanforderung. Sämtliche Technologieanforderungen werden gleichzeitig ausgeführt. Dies erfolgt für jede Ziel-IP-Adresse. Wenn Sie beispielsweise MAC Address, SNMP und WMI verwenden, erstellt der Ermittlungsprozess drei Anforderungen für jede Ziel-IP-Adresse. Die Anforderungen werden in die Warteschlange gestellt und gemäß den Einstellungen unter ausgeführt.

Wenn mehrere Technologieanforderungen Informationen zu einem ermittelten Gerät zurückgeben, werden die Informationen zusammengeführt. Bei Informationen, die miteinander in Konflikt stehen, wählt der Ermittlungsprozess die „besten“ Informationen aus.

Wenn Sie weniger Ermittlungstechnologien verwenden, wird die Zeit zur Fertigstellung der Ermittlungsaufgabe verringert, doch die Menge an erhaltenen Informationen kann sich ebenfalls verringern.

Informationen zu den einzelnen Technologien finden Sie in Abschnitt 1.3, IP-Ermittlungstechnologien.

Seite „IP-Ermittlungseinstellungen eingeben“ > Feld

So geben Sie einen IP-Adressbereich für die Ermittlungsaufgabe an:

-

Im Dialogfeld geben Sie einen IP-Adressbereich in einem der folgenden Formate ein:

xxx.xxx.xxx.xxx: Standardschreibweise mit Punkten für eine einzelne Adresse. Zum Beispiel 123.45.167.100.

xxx.xxx.xxx.xxx - xxx.xxx.xxx.xxx: Standardschreibweise mit Punkten für einen Adressbereich. Beispiel: 123.45.167.100 - 123.45.167.125.

xxx.xxx.xxx.xxx/n: Standardschreibweise CIDR (Classless Inter-Domain Routing). Bei CIDR wird der in Dezimalschreibweise mit Punkten gehaltene Teil der IP-Adresse als Binärzahl mit 32 Bit interpretiert, die in vier Byte mit jeweils 8 Bit aufgeteilt wurde. Die Zahl, die auf den Schrägstrich (/n) folgt, ist die Präfixlänge, also die Anzahl der gemeinsamen Anfangsbits (von der linken Seite der Adresse gezählt). Die /n-Zahl kann zwischen 0 und 32 liegen; 8, 16, 24 und 32 sind hierbei die im Allgemeinen verwendeten Zahlen. 123.45.167.100/24 stimmt beispielsweise mit allen IP-Adressen überein, die mit 123.45.167 beginnen. Wenn Sie den IP-Adressbereich zur Liste hinzufügen (siehe nächsten Schritt), wird er automatisch erweitert, um den Bereich der Adressen in Dezimalschreibweise mit Punkten anzuzeigen.

Wir empfehlen Ihnen, einen IP-Adressbereich anzugeben, der nicht mehr als 50.000 Geräte umfasst. Eine Aufgabe mit einem größeren IP-Adressbereich wird nicht gestartet. Weitere Informationen finden Sie im Fehlersuche-Szenario Ermittlungsaufgabe bleibt im Zustand „Ausstehend“, wenn der IP-Adressbereich groß ist.

-

Klicken Sie zum Hinzufügen eines IP-Adressbereichs zur Liste auf .

-

(Optional) Klicken Sie zum Ausschließen der IP-Teilnetze oder -Adressbereiche aus der Ermittlung auf . Das Dialogfeld „Ausgeschlossene Adressen“ wird angezeigt.

Weitere Informationen zum Ausschließen der IP-Teilnetz- oder Adressbereiche finden Sie unter Seite „IP-Ermittlungseinstellungen eingeben“ > Dialogfeld „Ausgeschlossene Adressen“.

-

Wiederholen Sie die Schritte 1 und 2, um zusätzliche Bereiche hinzuzufügen.

Seite „IP-Ermittlungseinstellungen eingeben“ > Dialogfeld „Ausgeschlossene Adressen“

Gibt die IP-Teilnetze oder -Adressbereiche an, die aus der IP-Ermittlung ausgeschlossen werden sollen. Diese Bereiche werden den Bereichen hinzugefügt, die in der Verwaltungszone angegeben sind, und die kombinierten Bereiche werden beim Ausführen der Ermittlungsaufgabe ausgeschlossen.

Führen Sie zum Angeben der IP-Teilbereiche oder -Adressbereiche, die aus der Ermittlung ausgeschlossen werden sollen, eine der folgenden Aktionen aus:

-

Fügen Sie die auszuschließende IP-Adresse manuell hinzu:

-

Geben Sie im Dialogfeld den IP-Adressbereich in einem der folgenden Formate ein:

xxx.xxx.xxx.xxx: Standardschreibweise mit Punkten für eine einzelne Adresse. Zum Beispiel 123.45.167.100.

xxx.xxx.xxx.xxx - xxx.xxx.xxx.xxx: Standardschreibweise mit Punkten für einen Adressbereich. Beispiel: 123.45.167.100 - 123.45.167.125.

xxx.xxx.xxx.xxx/n: Standardschreibweise CIDR (Classless Inter-Domain Routing). Bei CIDR wird der in Dezimalschreibweise mit Punkten gehaltene Teil der IP-Adresse als Binärzahl mit 32 Bit interpretiert, die in vier Byte mit jeweils 8 Bit aufgeteilt wurde. Die Zahl, die auf den Schrägstrich (/n) folgt, ist die Präfixlänge, also die Anzahl der gemeinsamen Anfangsbits (von der linken Seite der Adresse gezählt). Die /n-Zahl kann zwischen 0 und 32 liegen; 8, 16, 24 und 32 sind hierbei die im Allgemeinen verwendeten Zahlen. 123.45.167.100/24 stimmt beispielsweise mit allen IP-Adressen überein, die mit 123.45.167 beginnen. Wenn Sie den IP-Adressbereich zur Liste hinzufügen (siehe nächsten Schritt), wird er automatisch erweitert, um den Bereich der Adressen in Dezimalschreibweise mit Punkten anzuzeigen.

-

Klicken Sie zum Hinzufügen eines IP-Adressbereichs zur Liste auf .

-

-

Verwenden Sie eine CSV-Liste, um eine auszuschließende IP-Adresse zu importieren:

-

Klicken Sie in der Liste auf . Das Dialogfeld „CSV-Datei importieren“ wird angezeigt.

-

Klicken Sie auf , um zu einer Datei zu navigieren, die eine durch Kommas getrennte Spaltenliste von IP-Adressen enthält, und um diese auszuwählen.

-

Klicken Sie auf .

-

Seite „IP-Ermittlungseinstellungen eingeben“ > Feld

Damit Sie für die Ermittlungstechnologien SSH, WMI, WinAPI und SNMP Informationen von Geräten abrufen können, müssen Sie einen Berechtigungsnachweis zur Verfügung stellen, die diese Ermittlungstechnologien verwenden können. Die Technologien NMAP, MAC-Adresse und ZENworks benötigen keine Berechtigungsnachweise.

Berechtigungsnachweise werden nur im Arbeitsspeicher abgelegt, außer Sie speichern sie anderweitig. Gespeicherte Berechtigungsnachweise werden in der Datenbank verschlüsselt, um die Sicherheit zu erhöhen.

Nicht gespeicherte Berechtigungsnachweise werden aus dem Arbeitsspeicher gelöscht, wenn der ZENworks-Server neu gestartet wird. Wenn Sie eine geplante Bereitstellungsaufgabe erstellen, sollten Sie die Berechtigungsnachweise speichern, um sicherzustellen, dass sie noch verfügbar sind, wenn die Bereitstellung ausgeführt wird.

Seite „IP-Ermittlungseinstellungen eingeben“ > Feld

Nicht alle Technologien verwenden die gleichen Berechtigungsnachweise und möglicherweise haben nicht alle Geräte die gleichen Berechtigungsnachweise. Daher müssen Sie eventuell mehrere Berechtigungsnachweise angeben, um alle Zielgeräte abzudecken und um alle Ermittlungstechnologien anwenden zu können.

So fügen Sie einen Berechtigungsnachweis hinzu:

-

Im Bereich „Berechtigungsnachweise“ klicken Sie auf , um das Dialogfeld „Berechtigungsinformationen eingeben“ anzuzeigen.

-

Im Feld wählen Sie den Typ für die Berechtigungsnachweise aus, die Sie definieren:

Allgemein: Gibt die Berechtigungsnachweise an, die von allen Ermittlungstechnologien außer SNMP verwendet werden sollen.

Linux: Gibt Berechtigungsnachweise für die SSH-Technologie zur Kommunikation mit dem SSH-Server auf einem Linux-Gerät an.

Windows: Gibt Berechtigungsnachweise für die Technologien WMI und WinAPI für den Zugriff auf den WMI-Dienst und die Windows-Registrierung auf einem Windows-Gerät an.

SNMP: Gibt Community-Strings für die SNMP-Technologie für den Zugriff auf den SNMP-Dienst auf einem Gerät an. Der Ermittlungsvorgang verwendet standardmäßig öffentlich als Community-String.

-

Wenn Sie , oder ausgewählt haben, geben Sie den Benutzernamen und das Passwort ein.

Der Benutzername für Windows-Geräte kann in den folgenden Formaten eingegeben werden:

- Benutzername

- Domänenname\Benutzername

- Benutzername@Domänenname

- Benutzername@Vollständig_qualifizierter_Domänenname

HINWEIS:Das Format Benutzername@Domänenname wird von Windows Server 2008 nicht unterstützt.

-

Wenn Sie ausgewählt haben, geben Sie eine Community-Zeichenfolge ein.

-

Klicken Sie auf , um die Berechtigungsnachweise zum Bereich „Berechtigungsnachweise“ hinzuzufügen.

-

Wiederholen Sie die Schritte 1 bis 5, um weitere Berechtigungsnachweise hinzuzufügen.

Wenn Sie mehrere Berechtigungsnachweise desselben Typs hinzufügen (zum Beispiel mehrere Windows-Berechtigungsnachweise), so werden diese von den Technologien, die diese Berechtigungsnachweise benötigen, in der Reihenfolge von oben nach unten angewandt, in der sie im Bereich „Berechtigungsnachweise“ aufgeführt sind. Daher sollten Sie sicherstellen, dass Sie die geläufigsten Berechtigungsnachweise an oberste Stelle stellen, um den Ermittlungsprozess zu beschleunigen.

Seite „Ermittlungszeitplan festlegen“

Wählen Sie, ob die Aufgabe gleich nach ihrer Erstellung (Option ) oder für die Ausführung zu einem späteren Datum und Uhrzeit geplant werden soll. Wenn Sie wählen, aktivieren Sie einen der folgenden Zeitpläne:

Kein Zeitplan: Gibt an, dass kein Zeitplan ausgewählt wurde. Die Aufgabe wird erst ausgeführt, wenn ein Zeitplan festgelegt ist oder wenn die Aufgabe manuell gestartet wird. Dies ist nützlich, wenn Sie eine Aufgabe erstellen und später darauf zurückkommen möchten, um einen Zeitplan aufzustellen oder die Aufgabe manuell auszuführen.

Datum: Gibt einen oder mehrere Termine an, zu denen die Aufgabe ausgeführt wird.

Wiederkehrend: Kennzeichnet bestimmte Tage pro Woche, den Monat oder ein festes Zeitintervall, an denen die Aufgabe ausgeführt wird.

Ausführlichere Informationen über Zeitpläne erhalten Sie unter Abschnitt B.0, Zeitpläne, oder klicken Sie auf die Schaltfläche .

Seite „Primärserver auswählen“ > Feld Primärserver

Wählen Sie den ZENworks-Server aus, der die Ermittlungsaufgabe ausführen soll.

Wenn Sie Windows-spezifische Ermittlungstechnologien verwenden (WMI, WinAPI), müssen Sie einen ZENworks-Server unter Windows (nicht Linux) auswählen oder Sie müssen bereits einen Windows ZENworks-Server als Ermittlungs-Proxy für die Linux-Server festgelegt haben. Informationen zu Ermittlungs-Proxys finden Sie unter Abschnitt 2.2, Festlegen eines Proxyservers für die Ermittlung und Bereitstellung.

Seite „Windows-Proxy auswählen“ > Feld

Wählen Sie diese Option aus, wenn die in der Verwaltungszone konfigurierten Einstellungen des Window-Proxys außer Kraft gesetzt werden sollen, um die Einstellungen einer Aufgabe zu bearbeiten.

Ein Windows-Proxy wird vorrangig für Linux-Primärserver verwendet, die keine Ermittlungsaufgaben ausführen können, die Windows-spezifische Ermittlungstechnologien (wie WMI, WinAPI und SNMP) verwenden. Sie können jedoch auch einen Windows-Proxy für Windows-Server verwenden, wenn Geräte in einem anderen Teilnetz als dem Primärserver ermittelt werden sollen.

Um Informationen, beispielsweise Berechtigungsnachweise zur Ermittlung, zu schützen, die zwischen dem ZENworks-Server und dem Windows-Proxy ausgetauscht werden, wird die Verbindung zwischen dem ZENworks-Server und dem Windows-Proxy über SSL geschützt.

Seite „Windows-Proxy auswählen“ > >

Wählen Sie diese Option aus, wenn Sie einen Windows-Proxy anstelle des Windows-Primärservers für Ermittlungsaufgaben verwenden möchten.

Für die Ermittlung durch WMI, WinAPI und SNMP müssen bestimmte Ports auf den Zielgeräten erreichbar sein, damit der Primärserver Remote-Registry-, WMI- oder SNMP-Anfragen an die Zielgeräte senden kann. Ports werden geöffnet, indem sie als Ausnahme in den Windows-Firewall-Konfigurationseinstellungen hinzugefügt werden. Der Ausnahmebereich gilt standardmäßig nur für das lokale Teilnetz. Wenn sich ein Zielgerät in einem anderen Teilnetz als der Primärserver befindet, von dem aus die Ermittlung ausgeführt wird, müssen Sie die IP-Adresse des Primärservers als Ausnahme hinzufügen. Wenn Sie jedoch einen Windows-Proxy im selben Teilnetz wie ein Zielgerät verwenden, müssen Sie den Umfang der Windows-Firewall-Ausnahme nicht ändern.

Windows-Proxy: Wählen Sie das verwaltete Windows-Gerät (Server oder Arbeitsstation) aus, das für Linux-Primärserver oder Windows-Server Ermittlungsaufgaben ausführen soll.

Windows-Proxy-Zeitüberschreitung: Geben Sie an, wie viele Sekunden der ZENworks-Server auf eine Antwort vom Windows-Proxy warten soll. Sämtliche Antworten, die eingehen, nachdem es zur Zeitüberschreitung kam, werden verworfen.

Nach Beendigung des Assistenten wird die Ermittlungsaufgabe der Liste im Bereich „Ermittlungsaufgaben“ hinzugefügt. Sie können mithilfe des Bereichs den Status einer Aufgabe überwachen. Wenn Geräte ermittelt werden, werden sie im Bereich der bereitstellbaren Geräte aufgelistet.

-