3.0 Ermitteln von Geräten in LDAP-Verzeichnissen

Sie können in LDAP-Verzeichnissen nach Geräten suchen, um diese Ihrer ZENworks®-Datenbank hinzuzufügen. Das Verzeichnis kann bereits als Benutzerquelle in Ihrer Verwaltungszone definiert sein oder es kann sich um ein neues Verzeichnis handeln.

Aus dem Rootkontext können Sie ein Gerät rekursiv in allen Verzeichnissen suchen. Oder Sie beschränken die Suche, indem Sie einen oder mehrere zu durchsuchende Kontexte angeben. Die gefundenen Geräteobjekte werden nach bekannten Attributen (dnsHostName, OperatingSystem, wmNameDNS, wmNameOS usw.) abgefragt. So wird versucht, die Betriebssystemversion und den DNS-Namen des Geräts zu ermitteln.

Bevor Sie eine LDAP-Ermittlung ausführen, müssen folgende Voraussetzungen erfüllt sein:

-

Für eine LDAP-Suche ist es erforderlich, dass der ZENworks-Server Berechtigungsnachweise bereitstellt, um Lesezugriff auf den zu durchsuchenden Kontext zu erhalten. Beim Zugriff auf Novell® eDirectory™ benötigt das Konto außerdem Leseberechtigungen für die WM:NAME DNS-Attribute auf der Arbeitsstation und den Serverobjekten.

-

Für eine LDAP-Suche in Active Directory muss der ZENworks-Server einen DNS-Server verwenden, um den DNS-Namen des Geräts (der im Attribut DNS-Name in Active Directory gespeichert ist) zu seiner IP-Adresse aufzulösen. Anderenfalls wird das Gerät nicht als ermitteltes Gerät hinzugefügt.

Sie verwenden den Assistenten für die Erstellung einer neuen Ermittlungsaufgabe, um eine LDAP-Ermittlungsaufgabe zu erstellen und zu planen.

-

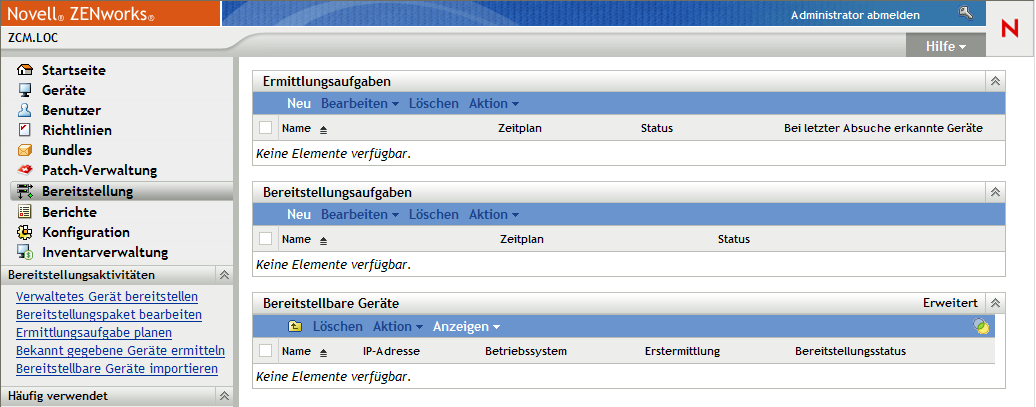

Klicken Sie im ZENworks-Kontrollzentrum auf die Registerkarte .

-

Klicken Sie im Bereich „Ermittlungsaufgaben“ auf , um den Assistenten für eine neue Erkennungsaufgabe zu starten.

-

Führen Sie den Assistenten aus, indem Sie die Informationen aus der folgenden Tabelle in die Felder eingeben.

Assistentenseite

Details

Seite „Ermittlungstyp wählen“

Wählen Sie aus.

Geben Sie einen Namen für die Aufgabe ein. Der Name darf keines der folgenden ungültigen Zeichen enthalten: / \ * ? : " ' < > | ` % ~

Seite „LDAP-Einstellungen eingeben“ > Feld

Auf der Seite „LDAP-Einstellungen eingeben“ können Sie das LDAP-Verzeichnis und die -Kontexte auswählen, an deren Standort die Ermittlungsaufgabe ausgeführt werden soll.

Eine vorkonfigurierte LDAP-Quelle ist eine Quelle, die bereits als Benutzerquelle in der Verwaltungszone erstellt wurde. Informationen zum Auswählen einer neuen Quelle finden Sie unter Seite „LDAP-Einstellungen eingeben“ > Feld LDAP-Quelle angeben.

So suchen Sie nach einer vorkonfigurierten Quelle:

-

Wählen Sie und dann die gewünschte Quelle aus.

-

Wenn Sie nicht das gesamte LDAP-Verzeichnis durchsuchen möchten, können Sie bestimmte Suchkontexte/-gruppen festlegen. Gehen Sie folgendermaßen vor:

-

Klicken Sie im Bereich „LDAP-Suchkontext/-gruppen“ auf , um das Dialogfeld anzuzeigen.

-

Füllen Sie die folgenden Felder aus:

Kontext/Gruppen-DN: Klicken Sie auf , um den zu durchsuchenden Kontext/die zu durchsuchende Gruppe auszuwählen.

Rekursive Suche: Wählen Sie diese Option aus, um alle untergeordneten Kontexte/Gruppen zu durchsuchen.

-

Klicken Sie auf , um den Suchkontext/die Suchgruppe zu speichern.

-

-

Ändern Sie ggf. den LDAP-Suchfilter.

Standardmäßig sucht der Filter nach dem objectClass-Wert des Computers oder Servers. Beim Modifizieren des Filters können Sie die Standardfiltersyntax für Ihr LDAP-Verzeichnis verwenden.

Seite „LDAP-Einstellungen eingeben“ > Feld

Sie können eine neue Verbindung zu einem LDAP-Verzeichnis angeben, um Geräte in diesem Verzeichnis zu ermitteln. Informationen zum Verwenden einer vorhandenen Verbindung finden Sie Seite „LDAP-Einstellungen eingeben“ > Feld Vorkonfigurierte LDAP-Quelle durchsuchen oben.

So erstellen Sie eine neue Verbindung zu einem LDAP-Verzeichnis:

-

Wählen Sie aus und füllen Sie dann die folgenden Felder aus:

LDAP-Server: Die IP-Adresse oder den DNS-Hostnamen des Servers, auf dem sich die Datenbank befindet.

LDAP-Anschluss/SSL verwenden: Es wird standardmäßig der Standard-SSL-Port (636) bzw. der Nicht-SSL-Port (389) angegeben, je nachdem, ob die Option aktiviert oder deaktiviert ist. Wenn Ihr LDAP-Server einen anderen Port überwacht, wählen Sie diese Portnummer aus.

Root-Kontext: Stellt den Einstiegspunkt im Verzeichnis her. Es sind keine Elemente über dem Einstiegspunkt für die Suche verfügbar. Die Angabe eines Stamm-/Root-Kontexts ist optional. Wenn Sie keinen Stammkontext angeben, wird der Stammcontainer des Verzeichnisses (root) zum Einstiegspunkt.

Berechtigungsnachweis im Datenspeicher speichern: Wenn Sie den Berechtigungsnachweis (in der Liste ) nicht speichern, wird er nur im Arbeitsspeicher gespeichert. Gespeicherte Berechtigungsnachweise werden in der Datenbank verschlüsselt, um die Sicherheit zu erhöhen. Berechtigungsnachweise werden aus dem Arbeitsspeicher gelöscht, wenn der ZENworks-Server neu gestartet wird. Wenn Sie die Berechtigungsnachweise dauerhaft beibehalten möchten, sollten Sie sie speichern.

Referenzen: Klicken Sie auf , um einen Benutzernamen und ein Passwort anzugeben, die schreibgeschützten Zugriff auf das Verzeichnis bereitstellen. Der Benutzer kann über Berechtigungen verfügen, die über den Nur-Lesezugriff hinausgehen, es ist jedoch lediglich Nur-Lesezugriff erforderlich und wird folglich empfohlen. Beim Zugriff auf Novell eDirectory benötigt das Benutzerkonto außerdem Leseberechtigungen für die WM:NAME DNS-Attribute auf der Arbeitsstation und den Serverobjekten.

Verwenden Sie für den Novell® eDirectory™-Zugriff eine standardmäßige LDAP-Notation. Beispiel: cn=admin_nur_lesen,ou=benutzer,o=meinefirma

Verwenden Sie für Microsoft Active Directory die Standarddomänennotation. Beispiel: AdminNurLesen@meinefirma.com

-

Wenn Sie nicht das gesamte LDAP-Verzeichnis durchsuchen möchten, können Sie bestimmte Suchkontexte/-gruppen festlegen. Gehen Sie folgendermaßen vor:

-

Klicken Sie im Bereich „LDAP-Suchkontext/-gruppen“ auf , um das Dialogfeld anzuzeigen.

-

Füllen Sie die folgenden Felder aus:

Kontext/Gruppen-DN: Klicken Sie auf , um den zu durchsuchenden Kontext/die zu durchsuchende Gruppe auszuwählen.

Rekursive Suche: Wählen Sie diese Option aus, um alle untergeordneten Kontexte/Gruppen zu durchsuchen.

-

Klicken Sie auf , um den Suchkontext/die Suchgruppe zu speichern.

-

-

Ändern Sie ggf. den LDAP-Suchfilter. Standardmäßig sucht der Filter nach dem objectClass-Wert des Computers oder Servers.

Seite „Ermittlungseinstellungen“

LDAP-Ermittlung ruft Hostname, Betriebssystemtyp und -version sowie die IP-Adresse eines ermittelten Geräts von der LDAP-Quelle ab. Auf der Basis der ausgewählten Ermittlungstechnologien können Sie die folgende zusätzliche Information zu einem Gerät beziehen:

-

ZENworks-Verwaltungsstatus

-

Betriebssystem-Suites

-

MAC-Adresse

-

Netzwerkadapter

-

Prozessor

-

Arbeitsspeicher und Festplattenspeicher

So rufen Sie zusätzliche Informationen zu einem Gerät ab:

-

Wählen Sie die Option aus.

-

Wählen Sie aus und anschließend die Ermittlungstechniken.

-

Fügen Sie in der Kontrollleiste „Berechtigungsnachweis“ die Berechtigungsnachweisinformationen hinzu.

Weitere Informationen zum Hinzufügen der Berechtigungsnachweisinformationen erhalten Sie, wenn Sie auf die Schaltfläche klicken.

Seite „Ermittlungszeitplan festlegen“

Wählen Sie, ob die Aufgabe gleich nach ihrer Erstellung (Option ) oder für die Ausführung zu einem späteren Datum und Uhrzeit geplant werden soll. Wenn Sie wählen, aktivieren Sie einen der folgenden Zeitpläne:

Kein Zeitplan: Gibt an, dass kein Zeitplan ausgewählt wurde. Die Aufgabe wird erst ausgeführt, wenn ein Zeitplan festgelegt ist oder wenn die Aufgabe manuell gestartet wird. Dies ist nützlich, wenn Sie eine Aufgabe erstellen und später darauf zurückkommen möchten, um einen Zeitplan aufzustellen oder die Aufgabe manuell auszuführen.

Datum: Gibt einen oder mehrere Termine an, zu denen die Aufgabe ausgeführt wird.

Wiederkehrend: Kennzeichnet bestimmte Tage pro Woche, den Monat oder ein festes Zeitintervall, an denen die Aufgabe ausgeführt wird.

Klicken Sie auf die Schaltfläche , um weitere Informationen zu den Zeitplänen zu erhalten.

Seite „Primärserver auswählen“

Wählen Sie den ZENworks-Server aus, der die Bereitstellungsaufgabe ausführen soll.

Seite „Windows-Proxy auswählen“ > Feld

Wählen Sie diese Option aus, wenn die in der Verwaltungszone konfigurierten Einstellungen des Window-Proxys außer Kraft gesetzt werden sollen, um die Einstellungen einer Aufgabe zu bearbeiten.

Ein Windows-Proxy wird vor allem für Linux-Primärserver verwendet, die keine Windows-spezifischen Ermittlungsaufgaben ausführen können. Sie können jedoch auch einen Windows-Proxy für Windows-Server verwenden, wenn Geräte in einem anderen Teilnetz als dem Primärserver ermittelt werden sollen.

Um Informationen, beispielsweise Berechtigungsnachweise zur Ermittlung, zu schützen, die zwischen dem ZENworks-Server und dem Windows-Proxy ausgetauscht werden, wird die Verbindung zwischen dem ZENworks-Server und dem Windows-Proxy über SSL geschützt.

Seite „Windows-Proxy auswählen“ >

Wählen Sie diese Option aus, wenn Sie einen Windows-Proxy anstelle des Windows-Primärservers für Ermittlungsaufgaben verwenden möchten.

Für die Ermittlung durch WMI, WinAPI und SNMP müssen bestimmte Ports auf den Zielgeräten erreichbar sein, damit der Primärserver Remote-Registry-, WMI- oder SNMP-Anfragen an die Zielgeräte senden kann. Ports werden geöffnet, indem sie als Ausnahme in den Windows-Firewall-Konfigurationseinstellungen hinzugefügt werden. Der Ausnahmebereich gilt standardmäßig nur für das lokale Teilnetz. Wenn sich ein Zielgerät in einem anderen Teilnetz als der Primärserver befindet, von dem aus die Ermittlung ausgeführt wird, müssen Sie die IP-Adresse des Primärservers als Ausnahme hinzufügen. Wenn Sie jedoch einen Windows-Proxy im selben Teilnetz wie ein Zielgerät verwenden, müssen Sie den Umfang der Windows-Firewall-Ausnahme nicht ändern.

Windows-Proxy: Wählen Sie das verwaltete Windows-Gerät (Server oder Arbeitsstation) aus, das für Linux-Primärserver oder Windows-Server Ermittlungsaufgaben ausführen soll.

Windows-Proxy-Zeitüberschreitung: Geben Sie an, wie viele Sekunden der ZENworks-Server auf eine Antwort vom Windows-Proxy warten soll. Sämtliche Antworten, die eingehen, nachdem es zur Zeitüberschreitung kam, werden verworfen.

Nach Beendigung des Assistenten wird die Ermittlungsaufgabe der Liste im Bereich „Ermittlungsaufgaben“ hinzugefügt. Sie können mithilfe des Bereichs den Status einer Aufgabe überwachen. Sobald sie ermittelt werden, erscheinen Geräte im Bereich „Einrichtbare Geräte“.

-