4.14 Configuration de l'application utilisateur

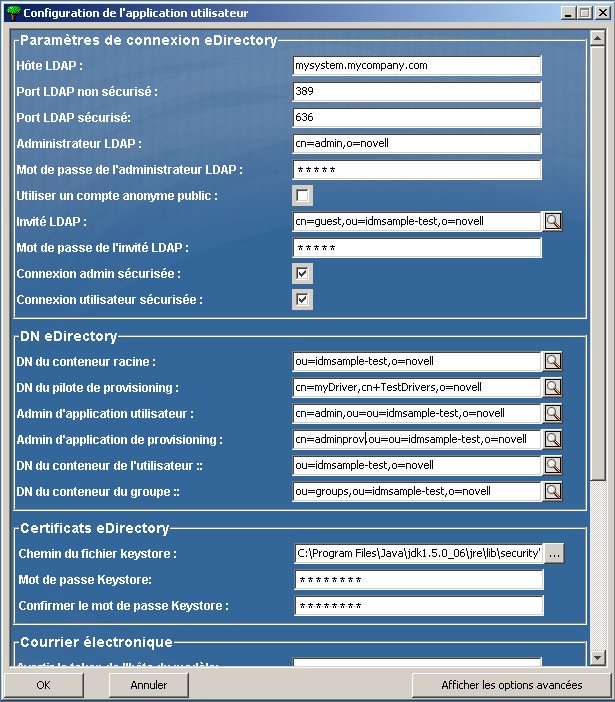

Le programme d'installation de l'application utilisateur permet de configurer les paramètres de configuration de l'application utilisateur. La plupart de ces paramètres sont également éditables avec configupdate.sh ou configupdate.bat après l'installation ; les exceptions sont notées dans les descriptions des paramètres.

Pour une grappe, indiquez les paramètres de configuration identiques de l'application utilisateur pour chaque membre de la grappe.

-

Définissez les paramètres de configuration de base de l'application utilisateur décrits dans le Tableau 4-1, puis passez à l'Étape 2.

Tableau 4-1 Configuration de l'application utilisateur : paramètres de base

Type de paramètre

Champ

Description

Paramètres de connexion eDirectory

Requis. Indiquez le nom d'hôte ou l'adresse IP de votre serveur LDAP et son port sécurisé. Par exemple :

myLDAPhost

Indiquez le port non sécurisé de votre serveur LDAP. Par exemple : 389.

Indiquez le port sécurisé de votre serveur LDAP. Par exemple : 636.

Requis. Indiquez les références de l'administrateur LDAP. Cet utilisateur doit déjà exister. L'application utilisateur utilise ce compte pour effectuer une connexion administrative au coffre-fort d'identité. Cette valeur est codée, en fonction de la clé maîtresse.

Requis. Indiquez le mot de passe administrateur LDAP. Ce mot de passe est codé, en fonction de la clé maîtresse.

Permet aux utilisateurs non logués d'accéder au compte anonyme public LDAP.

Permet aux utilisateurs non logués d'accéder à des portlets autorisés. Ce compte utilisateur doit déjà exister dans le coffre-fort d'identité. Pour activer l'invité LDAP, vous devez désactiver . Pour désactiver l'utilisateur invité, sélectionnez .

Indiquez le mot de passe Guest LDAP.

Sélectionnez cette option pour que toutes les communications utilisant le compte administrateur soient effectuées à l'aide d'un socket sécurisé (cette option peut nuire aux performances). Cette configuration permet également d'exécuter des opérations qui ne nécessitent pas SSL.

Sélectionnez cette option pour que toutes les communications utilisant le compte de l'utilisateur logué soient effectuées à l'aide d'un socket sécurisé (cette option peut nuire aux performances). Cette configuration permet également d'exécuter des opérations qui ne nécessitent pas SSL.

DN eDirectory

Requis. Indiquez le nom distinctif LDAP du conteneur racine. Celui-ci est utilisé comme racine de recherche de définition d'entité par défaut lorsqu'aucune racine n'est indiquée dans la couche d'abstraction d'annuaire.

Requis. Indiquez le nom distinctif du pilote de l'application utilisateur que vous avez créé auparavant dans Section 3.1, Création du pilote d'application utilisateur dans iManager. Par exemple, si votre pilote est UserApplicationDriver et si votre ensemble de pilotes est appelé myDriverSet, et si l'ensemble de pilotes est dans un contexte de o=myCompany, vous saisiriez une valeur de :

cn=UserApplicationDriver,cn=myDriverSet,o=myCompany

Requis. Un utilisateur existant dans le coffre-fort d'identité qui dispose des droits pour effectuer des tâches administratives pour le conteneur d'utilisateurs de l'application utilisateur spécifié. Cet utilisateur peut utiliser l'onglet de l'application utilisateur pour administrer le portail.

Si l'administrateur de l'application utilisateur participe aux tâches d'administration du workflow exposées dans iManager, le concepteur Novell pour Identity Manager ou l'application utilisateur (onglet ), vous devez accorder à cet administrateur des droits d'ayant droit sur les instances d'objets contenues dans le pilote de l'application utilisateur. Reportez-vous au Guide d'administration de l'application utilisateur IDM pour en savoir plus.

Pour modifier cette assignation après avoir déployé l'application utilisateur, vous devez utiliser les pages de l'application utilisateur.

L'administrateur de l'application de provisioning utilise l'onglet (sous l'onglet ) pour gérer les fonctions de workflow du provisioning. Ces fonctions sont accessibles aux utilisateurs en passant par l'onglet de l'application utilisateur. Cet utilisateur doit exister dans le coffre-fort d'identité avant d'être désigné administrateur de l'application Provisioning.

Pour modifier cette assignation après avoir déployé l'application utilisateur, vous devez utiliser les pages de l'application utilisateur.

DN eDirectory (suite)

Ce rôle est disponible dans le module de provisioning basé sur les rôles de Novell d'Identity Manager. Il permet aux membres de créer, de supprimer ou de modifier l'ensemble des rôles, ainsi que de révoquer les assignations de rôles des utilisateurs, des groupes ou des conteneurs. Il permet également à ses membres d'exécuter des rapports pour n'importe quel utilisateur. Par défaut, ce rôle est assigné à l'administrateur de l'application utilisateur.

Pour modifier cette assignation après avoir déployé l'application utilisateur, utilisez la page de l'application utilisateur.

Requis. Indiquez le nom distinctif (DN) LDAP ou le nom LDAP complet du conteneur utilisateur. Cela définit l'étendue de recherche d'utilisateurs et de groupes. Les utilisateurs de ce conteneur (et en-dessous) sont autorisés à se loguer à l'application utilisateur.

IMPORTANT :assurez-vous que l'administrateur de l'application utilisateur spécifié lors de la configuration des pilotes de l'application utilisateur existe dans ce conteneur si vous souhaitez que cet utilisateur soit en mesure d'exécuter les workflows.

Requis. Indiquez le nom distinctif (DN) LDAP ou le nom LDAP complet du conteneur de groupes.

Utilisé par les définitions d'entités au sein de la couche d'abstraction d'annuaire.

Certificats eDirectory

Requis. Indiquez le chemin d'accès complet au fichier (cacerts) de votre keystore du JDK que le serveur d'applications utilise pour fonctionner, ou bien cliquez sur le petit bouton du navigateur pour trouver le fichier cacerts .

Sous Linux ou Solaris, l'utilisateur doit avoir une autorisation pour écrire sur ce fichier.

Requis. Indiquez le mot de passe cacerts. L'unité par défaut est changeit.

Courrier électronique

Indiquez le serveur d'applications hébergeant l'application utilisateur Identity Manager. Par exemple :

myapplication serverServer

Cette valeur remplace le jeton $HOST$ des modèles de courrier électronique. L'URL construite est la liaison aux tâches de requête de provisioning et aux notifications d'approbation.

Utilisé pour remplacer le jeton $PORT$ des modèles de courrier électronique utilisés dans les tâches de requête de provisioning et les notifications d'approbation.

Utilisé pour remplacer le jeton $SECURE_PORT$ des modèles de courrier électronique utilisés dans les tâches de requête de provisioning et les notifications d'approbation.

Indiquez l'utilisateur expéditeur du courrier électronique dans le message de provisioning.

Indiquez l'utilisateur destinataire du courrier électronique dans le message de provisioning. Il peut s'agir d'une adresse IP ou d'un nom DNS.

Gestion des mots de passe

Cette fonction permet d'indiquer une page Mot de passe oublié qui réside dans un WAR Mot de passe oublié externe et une URL que le WAR Mot de passe oublié externe utilise pour rappeler l'application utilisateur grâce à un service Web.

Si vous sélectionnez , vous devez fournir des valeurs pour et .

Si vous ne sélectionnez pas , IDM utilise la fonction de gestion des mots de passe interne par défaut. /jsps/pwdmgt/ForgotPassword.jsf (sans le protocole http(s) au début). Cela redirige l'utilisateur vers la fonction Mot de passe oublié intégrée à l'application utilisateur, plutôt que vers un WAR externe.

Cette URL pointe vers la page de fonction Mot de passe oublié. Indiquez un fichier ForgotPassword.jsf dans un WAR de gestion des mots de passe externe ou interne. Pour plus de détails, reportez-vous à Utilisation des WAR de mots de passe.

Si vous utilisez un WAR de gestion des mots de passe externe, indiquez le chemin d'accès que le WAR de gestion des mots de passe externe utilise pour rappeler l'application utilisateur par des services Web, par exemple https:// idmhost:sslport/idm .

-

Si vous souhaitez définir d'autres paramètres de configuration de l'application utilisateur, cliquez sur Afficher les options avancées. (Faites défiler pour afficher tout le panneau.) Le Tableau 4-2 décrit les paramètres des options avancées.

Si vous ne souhaitez pas définir d'autres paramètres décrits dans cette étape, passez à l'Étape 3.

Tableau 4-2 Configuration de l'application utilisateur : tous les paramètres

Type de paramètre

Champ

Description

Paramètres de connexion eDirectory

Requis. Indiquez le nom d'hôte ou l'adresse IP de votre serveur LDAP. Par exemple :

myLDAPhost

Indiquez le port non sécurisé de votre serveur LDAP. Par exemple : 389.

Indiquez le port sécurisé de votre serveur LDAP. Par exemple : 636.

Requis. Indiquez les références de l'administrateur LDAP. Cet utilisateur doit déjà exister. L'application utilisateur utilise ce compte pour effectuer une connexion administrative au coffre-fort d'identité. Cette valeur est codée, en fonction de la clé maîtresse.

Requis. Indiquez le mot de passe administrateur LDAP. Ce mot de passe est codé, en fonction de la clé maîtresse.

Permet aux utilisateurs non logués d'accéder au compte anonyme public LDAP.

Permet aux utilisateurs non logués d'accéder à des portlets autorisés. Ce compte utilisateur doit déjà exister dans le coffre-fort d'identité. Pour activer Guest LDAP, vous devez désélectionner . Pour désactiver l'utilisateur Guest, sélectionnez .

Indiquez le mot de passe Guest LDAP.

Sélectionnez cette option pour que toutes les communications utilisant le compte administrateur soient effectuées à l'aide d'un socket sécurisé (cette option peut nuire aux performances). Cette configuration permet également d'exécuter des opérations qui ne nécessitent pas SSL.

Sélectionnez cette option pour que toutes les communications sur le compte de l'utilisateur logué soient effectuées à l'aide d'un socket sécurisé (cette option peut nuire aux performances). Cette configuration permet également d'exécuter des opérations qui ne nécessitent pas SSL.

DN eDirectory

Requis. Indiquez le nom distinctif LDAP du conteneur racine. Celui-ci est utilisé comme racine de recherche de définition d'entité par défaut lorsqu'aucune racine n'est indiquée dans la couche d'abstraction d'annuaire.

Requis. Indiquez le nom distinctif du pilote de l'application utilisateur que vous avez créé auparavant dans Section 3.1, Création du pilote d'application utilisateur dans iManager. Par exemple, si votre pilote est UserApplicationDriver et si votre ensemble de pilotes est appelé myDriverSet, et si l'ensemble de pilotes est dans un contexte de o=myCompany, vous saisissez une valeur de :

cn=UserApplicationDriver,cn=myDriverSet,o=myCompany

Requis. Un utilisateur existant dans le coffre-fort d'identité qui dispose des droits pour effectuer des tâches administratives pour le conteneur d'utilisateurs de l'application utilisateur spécifié. Cet utilisateur peut utiliser l'onglet de l'application utilisateur pour administrer le portail.

Si l'administrateur de l'application utilisateur participe aux tâches d'administration du workflow exposées dans iManager, le concepteur Novell pour Identity Manager ou l'application utilisateur (onglet ), vous devez accorder à cet administrateur des droits d'ayant droit sur les instances d'objets contenues dans le pilote de l'application utilisateur. Reportez-vous au Guide d'administration de l'application utilisateur IDM pour en savoir plus.

Pour modifier cette assignation après avoir déployé l'application utilisateur, vous devez utiliser les pages de l'application utilisateur.

L'administration de l'application de provisioning gère les fonctions de workflow du provisioning accessibles par l'onglet de l'application utilisateur. Cet utilisateur doit exister dans le coffre-fort d'identité avant d'être désigné administrateur de l'application Provisioning.

Pour modifier cette assignation après avoir déployé l'application utilisateur, vous devez utiliser les pages de l'application utilisateur.

Identité utilisateur du méta-annuaire

Requis. Indiquez le nom distinctif (DN) LDAP ou le nom LDAP complet du conteneur d'utilisateurs.

Cela définit l'étendue de recherche d'utilisateurs et de groupes.

Les utilisateurs de ce conteneur (et en-dessous) sont autorisés à se loguer à l'application utilisateur.

IMPORTANT :assurez-vous que l'administrateur de l'application utilisateur spécifié lors de la configuration des pilotes de l'application utilisateur existe dans ce conteneur si vous souhaitez que cet utilisateur soit en mesure d'exécuter les workflows.

La classe d'objets utilisateur LDAP (généralement inetOrgPerson).

L'attribut LDAP (par exemple, CN) qui représente le nom de login de l'utilisateur.

L'attribut LDAP utilisé comme identifiant lors de la consultation d'utilisateurs ou de groupes. Il est différent de l'attribut de login, qui n'est utilisé que lors du login, et non pas lors des recherches d'utilisateurs/de groupes.

Facultatif. L'attribut LDAP qui représente l'adhésion à un groupe de l'utilisateur. N'utilisez pas d'espace pour ce nom.

Ce rôle est disponible dans le module de provisioning basé sur les rôles de Novell d'Identity Manager. Il permet aux membres de créer, de supprimer ou de modifier l'ensemble des rôles, ainsi que de révoquer les assignations de rôles des utilisateurs, des groupes ou des conteneurs. Il permet également à ses membres d'exécuter des rapports pour n'importe quel utilisateur. Par défaut, ce rôle est assigné à l'administrateur de l'application utilisateur.

Pour modifier cette assignation après avoir déployé l'application utilisateur, utilisez la page de l'application utilisateur.

Groupes d'utilisateurs du méta-annuaire

Requis. Indiquez le nom distinctif (DN) LDAP ou le nom LDAP complet du conteneur de groupes. Utilisé par les définitions d'entités au sein de la couche d'abstraction d'annuaire.

La classe d'objets Groupe LDAP (généralement groupofNames).

L'attribut qui représente l'adhésion d'un utilisateur à un groupe. N'utilisez pas d'espaces pour le nom.

Sélectionnez cette option si vous souhaitez utiliser des groupes dynamiques.

La classe d'objets Groupe dynamique LDAP (généralement dynamicGroup).

Certificats eDirectory

Requis. Indiquez le chemin d'accès complet au fichier (cacerts) de votre keystore du JRE que le serveur d'applications utilise pour fonctionner, ou bien cliquez sur le petit bouton du navigateur pour trouver le fichier cacerts .

L'installation de l'application utilisateur modifie le fichier keystore. Sous Linux ou Solaris, l'utilisateur doit avoir une autorisation pour écrire sur ce fichier.

Requis. Indiquez le mot de passe cacerts. L'unité par défaut est changeit.

Keystore privé

Le keystore privé contient la clé privée et les certificats de l'application utilisateur. Réservé. Si vous laissez ce champ vierge, ce chemin d'accès est /jre/lib/security/cacerts par défaut.

Ce mot de passe est changeit, à moins d'indication contraire. Ce mot de passe est codé, en fonction de la clé maîtresse.

Cet alias est novellIDMUserApp, à moins d'indication contraire.

Ce mot de passe est nove1lIDM, à moins d'indication contraire. Ce mot de passe est codé, en fonction de la clé maîtresse.

Banque de clés approuvée

La banque de clés approuvées contient tous les certificats approuvés des signataires utilisés pour valider les signatures numériques. Si ce chemin est vide, l'application utilisateur obtient le chemin à partir de la propriété Système javax.net.ssl.trustStore. Si le chemin n'y est pas, il est supposé être jre/lib/security/cacerts.

Si ce champ est vierge, l'application utilisateur obtient le mot de passe à partir de la propriété système javax.net.ssl.trustStorePassword. S'il n'y a aucune valeur, changeit est utilisé. Ce mot de passe est codé, en fonction de la clé maîtresse.

Clé de certificat et signature numérique Novell Audit

Contient le certificat et la clé de signature numérique Novell Audit.

Affiche le certificat de signature numérique.

Affiche la clé privée de signature numérique. Cette clé est codée, en fonction de la clé maîtresse.

Paramètres Access Manager et iChain

Si cette option est activée, l'application utilisateur prend en charge le logout simultané de l'application utilisateur et de Novell Access Manager ou d'iChain. L'application utilisateur vérifie la présence du cookie iChain ou Novell Access Manager durant le logout ; s'il est présent, elle redirige l'utilisateur vers la page de logout simultané.

L'URL pointant vers la page de logout de Novell Access Manager ou iChain, lorsque l'URL est un nom d'hôte attendu par Novell Access Manager ou iChain. Si la fonction de logout simultané est activée et si un utilisateur se délogue de l'application utilisateur, l'utilisateur est redirigé vers cette page. L'une des URL ci-dessous doit diriger la fonction de logout simultané vers la page correcte en fonction de l'environnement.

Access Manager : https://votreServeurDePasserelleAccess/AGLogout

iChain : https://votreServeurIChain/cmd/ICSLogout

Courrier électronique

Indiquez le serveur d'applications hébergeant l'application utilisateur Identity Manager. Par exemple :

myapplication serverServer

Cette valeur remplace le jeton $HOST$ des modèles de courrier électronique. L'URL construite est la liaison aux tâches de requête de provisioning et aux notifications d'approbation.

Utilisé pour remplacer le jeton $PORT$ des modèles de courrier électronique utilisés dans les tâches de requête de provisioning et les notifications d'approbation.

Utilisé pour remplacer le jeton $SECURE_PORT$ des modèles de courrier électronique utilisés dans les tâches de requête de provisioning et les notifications d'approbation.

Se rapporte à un protocole non sécurisé, HTTP. Utilisé pour remplacer le jeton $PROTOCOL$ des modèles de courrier électronique utilisés dans les tâches de requête de provisioning et les notifications d'approbation.

Se rapporte à un protocole sécurisé, HTTPS. Utilisé pour remplacer le jeton $SECURE_PROTOCOL$ des modèles de courrier électronique utilisés dans les tâches de requête de provisioning et les notifications d'approbation.

Indiquez l'utilisateur expéditeur du courrier électronique dans le message de provisioning.

Indiquez l'utilisateur destinataire du courrier électronique dans le message de provisioning. Il peut s'agir d'une adresse IP ou d'un nom DNS.

Gestion des mots de passe

Cette fonction permet d'indiquer une page Mot de passe oublié qui réside dans un WAR Mot de passe oublié externe et une URL que le WAR Mot de passe oublié externe utilise pour rappeler l'application utilisateur grâce à un service Web.

Si vous sélectionnez , vous devez fournir des valeurs pour et .

Si vous ne sélectionnez pas , IDM utilise la fonction de gestion des mots de passe interne par défaut. /jsps/pwdmgt/ForgotPassword.jsf (sans le protocole http(s) au début). Cela redirige l'utilisateur vers la fonction Mot de passe oublié intégrée à l'application utilisateur, plutôt que vers un WAR externe.

Cette URL pointe vers la page de fonction Mot de passe oublié. Indiquez un fichier ForgotPassword.jsf dans un WAR de gestion des mots de passe externe ou interne. Pour plus de détails, reportez-vous à Utilisation des WAR de mots de passe.

Si vous utilisez un WAR de gestion des mots de passe externe, indiquez le chemin d'accès que le WAR de gestion des mots de passe externe utilise pour rappeler l'application utilisateur par des services Web, par exemple https:// idmhost:sslport/idm .

Divers

Le timeout de session de l'application.

Si l'installation client utilise le protocole OCSP (protocole de propriété d'état de certificat en ligne), fournissez un identificateur de ressource uniforme (URI). Par exemple, le format est http://host:port/ocspLocal. L'URI OCSP met à jour le statut des certificats approuvés en ligne.

Nom complet du fichier de configuration de l'autorisation.

Objet Conteneur

Sélectionnez chaque type d'objet Conteneur à utiliser.

Sélectionnez parmi les conteneurs standard suivants : lieu, pays, unité organisationnelle, organisation et domaine. Vous pouvez également définir vos propres conteneurs dans iManager et les ajouter sous .

Indique le nom de type d'attribut associé au type d'objet Conteneur.

Indiquez le nom LDAP d'une classe d'objets du coffre-fort d'identité qui peut servir de conteneur.

Pour plus d'informations sur les conteneurs, reportez-vous au Guide d'administration de Novell iManager 2.6.

Donnez le nom d'attribut de l'objet Conteneur.

REMARQUE :vous pouvez modifier la plupart des paramètres de ce fichier après l'installation. Pour ce faire, exécutez le script configupdate.sh ou le fichier Windows configupdate.bat qui se trouve dans votre sous-répertoire d'installation. N'oubliez pas que dans une grappe, les paramètres de ce fichier doivent être identiques pour tous les membres de la grappe.

-

Une fois les paramètres configurés, cliquez sur OK, puis passez à Section 4.16, Vérification des choix et installation