4.2 SecureLoginによる資格情報プロビジョニングポリシーの実装

SecureLoginによる資格情報プロビジョニングポリシーの実装は、柔軟にカスタマイズできます。実装手順は、SecureLoginがインストールされているプラットフォーム、プロビジョニング対象のアプリケーション、使用するIdentity Managerドライバによって異なります。

SecureLoginによる資格情報プロビジョニングポリシーを実装するには、次のトピックを参照してください。

4.2.1 Novell SecureLoginによる資格情報プロビジョニングポリシーの要件

SecureLoginによる資格情報プロビジョニングポリシーを使用するには、次の要件を満たす必要があります。

- Support Pack 1が適用されたIdentity Manager 3.0

- eDirectory™ 8.7xがインストールされている必要があります。eDirectory 8.8はサポートされていません。

- jsso.jar、idmcp.jarおよびjnet.jarがIdentity Manager Javaライブラリの標準の場所にあることを確認します。

- Novell SecureLogin 6.0以降

要件が満たされていることを確認したら、セクション 4.2.2, Novell SecureLoginのLDAPスキーマの拡張に進んでください。

4.2.2 Novell SecureLoginのLDAPスキーマの拡張

SecureLoginをeDirectoryサーバ上に展開する場合、ndsschema.exeというツールを使用して、SecureLoginの属性セットをもつeDirectoryスキーマを拡張します。これらの属性は、暗号化された資格情報、ポリシーなどをユーザおよびコンテナのオブジェクトに保存するのに使用されます。属性を次に示します。

- Prot:SSO Auth

- Prot:SSO Entry

- Prot:SSO Entry Checksum

- Prot:SSO Profile

- Prot:SSO Security Prefs

- Prot:SSO Security Prefs Checksum

これらの属性はeDirectoryに特有のもので、SecureLogin製品を機能させるために必要です。Identity Manager 3.0 Support Pack 1に付属しているプロビジョニングAPIでは、LDAPネームスペースを使用してその機能を実行することで、あらゆるSecureLogin資格情報ストアと連動できるようにします。上記の属性へのLDAPマッピングを行うには、SecureLogin製品に付属している2つめのツールを使用します。このツールの名前はldapschema.exeで、eDirectory属性へLDAPネームスペースをマッピングするため、eDirectory環境で使用されます。

ldapschema.exeを実行したら、iManagerでLDAPグループ属性を確認することで、マッピングを確認します。

-

iManagerで、[LDAP]>[LDAP Options (LDAPオプション)]の順にクリックします。

-

SecureLoginをホストするeDirectoryサーバに関連付けられたLDAPグループを選択します。

-

[LDAP Group (LDAPグループ)]プロパティページから、[Attribute Map (属性マップ)]オプションを選択し、上記の属性が次の[Primary LDAP Attributes (プライマリLDAP属性)]にマップされていることを確認します。

- protocom-SSO-Auth-Data

- protocom-SSO-Entries

- protocom-SSO-Entries-Checksum

- protocom-SSO-Profile

- protocom-SSO-Security-Prefs

- protocom-SSO-Security-Prefs-Checksum

スキーマを拡張したら、セクション 4.2.3, Novell SecureLoginの展開環境設定パラメータの決定に進んでください。

4.2.3 Novell SecureLoginの展開環境設定パラメータの決定

図 4-1の展開シナリオで説明されている同期機能を提供するには、まず、Identity ManagerおよびSecureLogin環境に関連したすべてのビジネスプロセス情報を収集します。表 4-1, SecureLoginの資格情報プロビジョニングポリシーワークシートを印刷して、情報を記録するためのワークシートとして使用してください。

表 4-1 SecureLoginの資格情報プロビジョニングポリシーワークシート

プロビジョニング環境設定データの例

プロビジョニングシナリオを使用したサンプルデータを次に示します。ここでは、Finance部のActive Directory認証ツリー内のユーザに、SAP FinanceサーバのSecureLogin資格情報をプロビジョニングします。

表 4-2 SecureLoginの資格情報プロビジョニングポリシーワークシートの例

その他の環境設定情報:

- Finance部のADツリーは、すべてのFinanceアプリケーションのSecureLoginリポジトリとして動作します。

- Finance部関連のプロビジョニングドライバは、すべて「Finance Drivers」という名前のドライバセット内に設定されます。

- アイデンティティボールトの属性employeeStatusの値が「I」に設定された場合、SAPユーザアカウントを削除して、そのSAPユーザアカウントのSecureLogin資格情報もActive Directoryユーザから削除する必要があります。

すべての環境設定データを決定したら、セクション 4.2.4, Novell SecureLoginのリポジトリオブジェクトの作成に進んでください。

4.2.4 Novell SecureLoginのリポジトリオブジェクトの作成

リポジトリオブジェクトには、SecureLoginのスタティックな環境設定情報が保存されます。リポジトリの情報は、アプリケーション資格情報を使用するアプリケーションからは独立しています。この情報は、接続システム(SAP、PeopleSoft*、Notes*など)に関係なく、すべてのプロビジョニングイベントに適用されます。リポジトリオブジェクトは、DesignerまたはiManagerで作成できます。

DesignerでのNovell SecureLoginのリポジトリオブジェクトの作成

次に示すのは、Designerでリポジトリオブジェクトを作成する方法のうちの1つです。

-

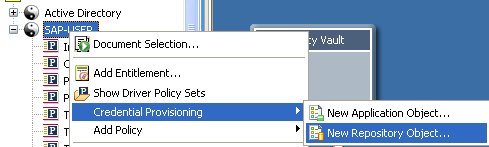

アウトラインビューで、リポジトリオブジェクトを格納するドライバオブジェクトを右クリックします。

-

[資格情報のプロビジョニング]>[New Repository Object (新規リポジトリオブジェクト)]の順にクリックします。

-

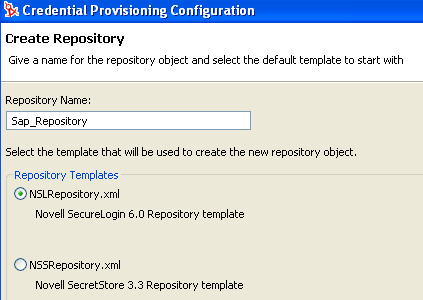

リポジトリオブジェクトの名前を指定します。

-

SecureLoginテンプレートを使用するため、[NSLRepository.xml]を選択します。

-

[OK]をクリックします。

-

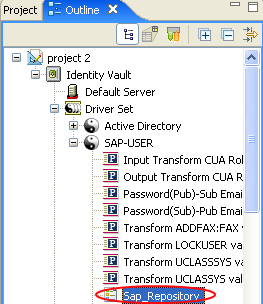

環境設定情報を追加するため、アウトラインビューでリポジトリオブジェクトをダブルクリックします。

-

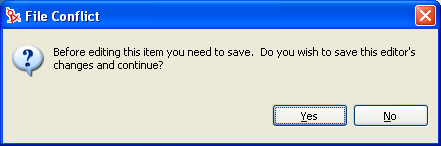

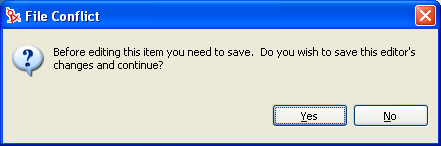

[はい]をクリックして、新しいリポジトリオブジェクトを保存します。

-

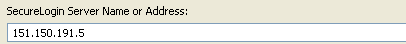

SecureLoginサーバのDNS名またはIPアドレスを指定します。ワークシート項目の3).を参照してください。

-

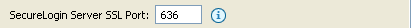

SecureLoginサーバのSSLポートを指定します。ワークシート項目の4)を参照してください。

-

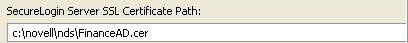

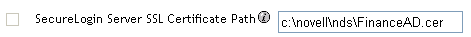

SecureLoginサーバからエクスポートされるSSL証明書へのフルパスを指定します。このパスには証明書名を含め、Identity Managerサーバのローカルに配置する必要があります。ワークシート項目の7)を参照してください。

SecureLoginサーバは、複数のタイプのプラットフォーム上で実行できます。SSL証明書のエクスポート方法については、プラットフォームごとのマニュアルを参照してください。

-

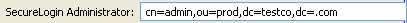

SecureLogin管理者の完全修飾されたLDAP識別名を指定します。ワークシート項目の5)を参照してください。

-

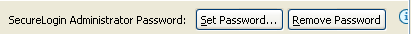

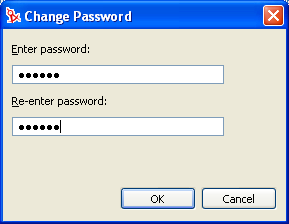

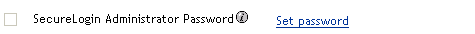

[パスワードを設定する]をクリックします。

-

SecureLogin管理者のパスワードを2回入力し、[OK]をクリックします。ワークシート項目の6)を参照してください。

-

情報を確認し、[保存]アイコン

をクリックして情報を保存します。

をクリックして情報を保存します。 -

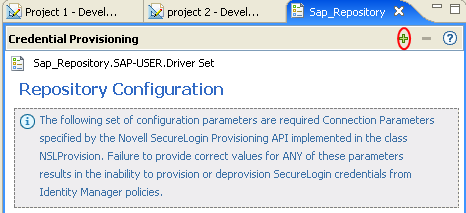

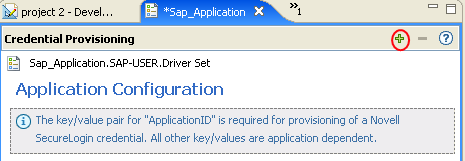

(オプション)リポジトリオブジェクトに対する他の環境設定パラメータを作成する場合は、[Add new item (新しい項目の追加)]

アイコンをクリックします。

アイコンをクリックします。

-

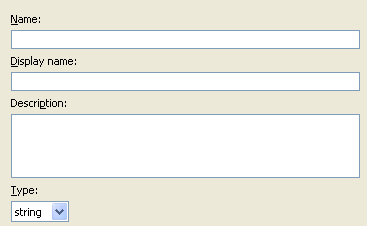

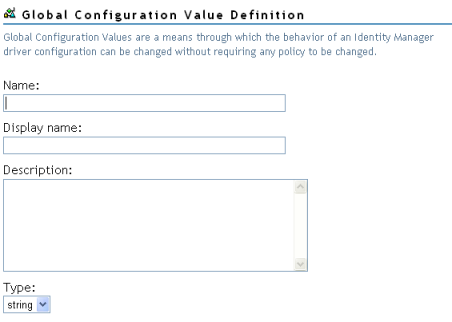

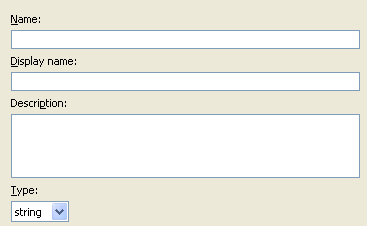

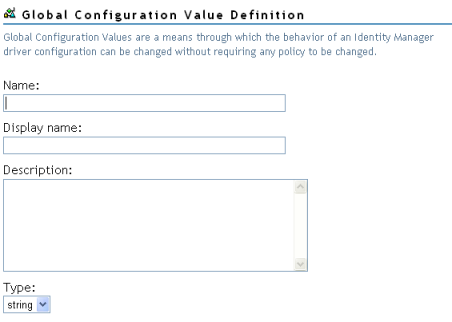

パラメータの名前を指定します。

-

パラメータの表示名を指定します。

-

参照情報として、パラメータの説明を入力します。

パラメータは文字列で保存されます。

-

[OK]をクリックします。

-

[保存]アイコンをクリックして、

リポジトリオブジェクトを保存します。

リポジトリオブジェクトを保存します。

-

リポジトリオブジェクトが作成されたら、Novell SecureLoginのアプリケーションオブジェクトの作成に進んでください。

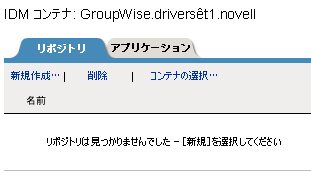

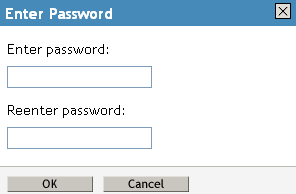

iManagerでのNovell SecureLoginのリポジトリオブジェクトの作成

-

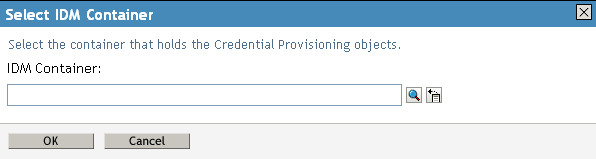

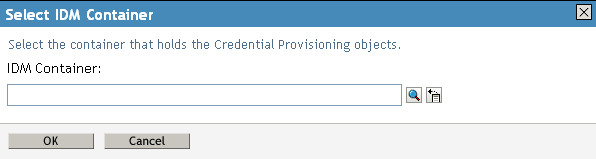

iManagerで、[資格情報のプロビジョニング]>[環境設定]の順に選択します。

-

リポジトリオブジェクトを保存するドライバオブジェクトを参照して選択し、[OK]をクリックします。

-

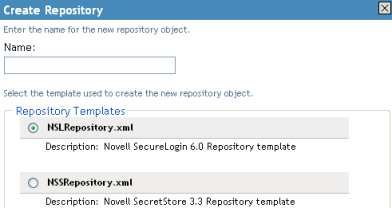

[新規作成]をクリックしてリポジトリを作成します。

-

リポジトリオブジェクトの名前を指定したら、SecureLoginテンプレートを使用してリポジトリを作成するため、[NSLRepository.xml]を選択します。

-

[OK]をクリックします。

-

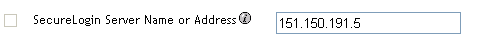

SecureLoginサーバのDNS名またはIPアドレスを指定します。ワークシート項目の3)を参照してください。

-

SecureLoginサーバのSSLポートを指定します。ワークシート項目の4)を参照してください。

-

SecureLoginサーバからエクスポートされるSSL証明書へのフルパスを指定します。このパスには証明書名を含め、Identity Managerサーバのローカルに配置する必要があります。ワークシート項目の7)を参照してください。

SecureLoginサーバは、複数のタイプのプラットフォーム上で実行できます。SSL証明書のエクスポート方法については、プラットフォームごとのマニュアルを参照してください。

-

SecureLogin管理者の完全修飾されたLDAP識別名を指定します。ワークシート項目の5)を参照してください。

-

[パスワードを設定する]をクリックします。

-

SecureLogin管理者のパスワードを2回入力し、[OK]をクリックします。ワークシート項目の6)を参照してください。

-

指定した値を確認し、[OK]をクリックします。

-

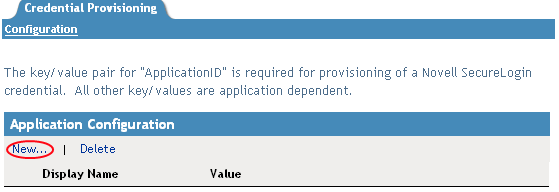

(オプション)リポジトリオブジェクトに対する他の環境設定パラメータを作成する必要がある場合は、[新規作成]をクリックします。

-

パラメータの名前を指定します。

-

パラメータの表示名を指定します。

-

参照情報として、パラメータの説明を入力します。

パラメータは文字列で保存されます。

-

[OK]をクリックします。

-

リポジトリオブジェクトが作成されたら、iManagerでのNovell SecureLoginのアプリケーションオブジェクトの作成に進んでください。

4.2.5 Novell SecureLoginのアプリケーションオブジェクトの作成

アプリケーションオブジェクトには、SecureLoginのアプリケーション認証パラメータ値が保存されます。アプリケーション情報は、そのアプリケーションの資格情報を使用しているアプリケーションに特有のものです(GroupWise® クライアントの情報またはSAPデータベースクライアントの情報など)。アプリケーションオブジェクトは、DesignerまたはiManagerで作成できます。

DesignerでのNovell SecureLoginのアプリケーションオブジェクトの作成

次に示すのは、Designerでアプリケーションオブジェクトを作成する方法のうちの1つです。

-

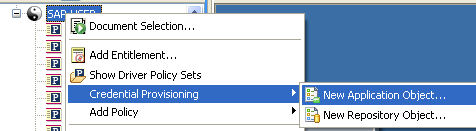

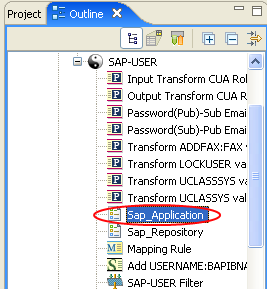

アウトラインビューで、アプリケーションオブジェクトを格納するドライバオブジェクトを右クリックします。

-

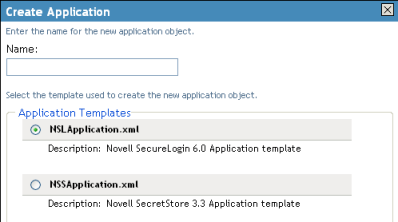

[資格情報のプロビジョニング]>[New Application Object (新規アプリケーションオブジェクト)]の順にクリックします。

-

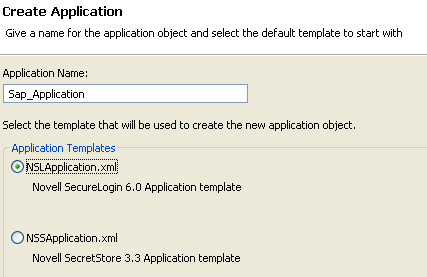

アプリケーションオブジェクトの名前を指定します。

-

SecureLoginテンプレートを使用するため、[NSLApplication.xml]を選択します。

-

[OK]をクリックします。

-

環境設定情報を追加するため、アウトラインビューでアプリケーションオブジェクトをダブルクリックします。

-

[はい]をクリックして、新しいアプリケーションオブジェクトを保存します。

-

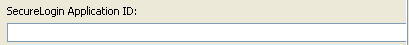

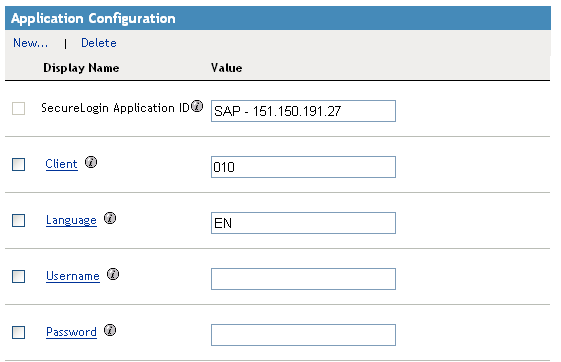

SecureLoginのアプリケーションIDを指定します。ワークシート項目の9)を参照してください。

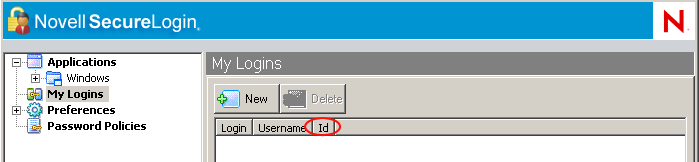

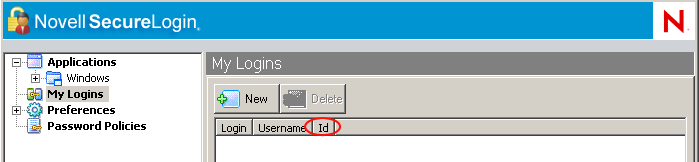

SecureLoginのアプリケーションIDを見つけるには、[My Logins (マイログイン)]をクリックします。アプリケーションIDは、[Id (ID)]フィールドに保存されています。

-

[保存]アイコンをクリックして、

アプリケーションを保存します。

アプリケーションを保存します。 -

アプリケーションに必要な認証キーを追加するため、[Add new item (新しい項目の追加)]アイコン

をクリックします。

をクリックします。

-

認証キーの名前を指定します。

-

認証キーの表示名を指定します。

-

参照情報として、認証キーの説明を入力します。

認証キーは文字列で保存されます。

-

[OK]をクリックします。

-

入力が必要な新規認証キーごとに、ステップ 10を繰り返します。

アプリケーションの認証キーを見つけるには、そのアプリケーションのユーザに対し、SecureLogin資格情報を手動作成し、そのユーザでログインします。ユーザがログインすると、SecureLoginの管理ウィンドウ内の[My Logins (マイログイン)]に、認証キー情報が表示されます。

-

-

認証キーがすべてのユーザ資格情報で共有するスタティックな値である場合、その値を指定します。

-

[保存]アイコンをクリックして、

アプリケーションを保存します。

アプリケーションを保存します。

アプリケーションオブジェクトが作成されたら、Novell SecureLoginの資格情報プロビジョニングポリシーの環境設定に進んでください。

iManagerでのNovell SecureLoginのアプリケーションオブジェクトの作成

-

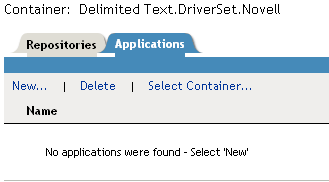

iManagerで、[資格情報のプロビジョニング]>[環境設定]の順に選択します。

-

アプリケーションオブジェクトを保存するドライバオブジェクトを参照して選択し、[OK]をクリックします。

-

[アプリケーション]タブを選択し、[新規作成]をクリックします。

-

アプリケーションオブジェクトの名前を指定します。

-

SecureLoginテンプレートを使用してアプリケーションを作成するため、[NSLApplication.xml]を選択します。

-

[OK]をクリックします。

-

[SecureLoginアプリケーションID]を指定します。ワークシート項目の9)を参照してください。

SecureLoginのアプリケーションIDを見つけるには、[My Logins (マイログイン)]をクリックします。アプリケーションIDは、[Id (ID)]フィールドに保存されています。

-

認証キーパラメータを作成するため、[新規作成]をクリックします。ワークシート項目の10)を参照してください。

-

認証キーの名前を指定します。

-

認証キーの表示名を指定します。

-

参照情報として、認証キーの説明を入力します。

認証キーは文字列で保存されます。

アプリケーションの認証キーを見つけるには、そのアプリケーションのユーザに対し、SecureLogin資格情報を手動作成し、そのユーザでログインします。ユーザがログインすると、SecureLoginの管理ウィンドウ内の[My Logins (マイログイン)]に、認証キー情報が表示されます。

-

[OK]をクリックします。

-

認証キー値を指定し、その値がスタティックである場合は、続いて[OK]をクリックします。

-

アプリケーションオブジェクトが作成されたら、Novell SecureLoginの資格情報プロビジョニングポリシーの環境設定に進んでください。

4.2.6 Novell SecureLoginの資格情報プロビジョニングポリシーの環境設定

リポジトリとアプリケーションのオブジェクトを作成したら、ポリシーを作成してSecureLogin情報をプロビジョニングする必要があります。ポリシーは、リポジトリとアプリケーションのオブジェクトに格納された情報を使用します。ポリシービルダの3つのアクションにより、SecureLogin資格情報をプロビジョニングできるようにします。

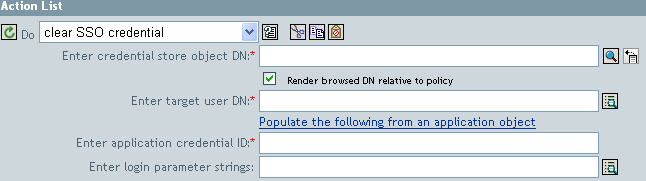

SSO資格情報のクリア

[SSO資格情報のクリア]アクションにより、SSL資格情報をクリアすることでオブジェクトのプロビジョニングを解除できます。

図 4-2 SSO資格情報のクリア

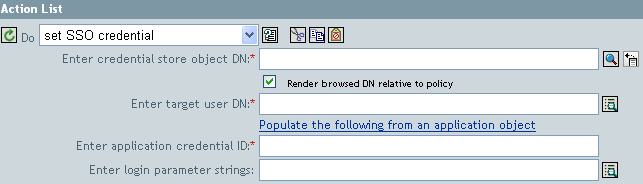

SSO資格情報の設定

[SSO資格情報の設定]アクションは、ユーザオブジェクトの作成またはパスワードの変更が実施されるときに、SSO資格情報を設定できるようにします。

図 4-3 SSO資格情報の設定

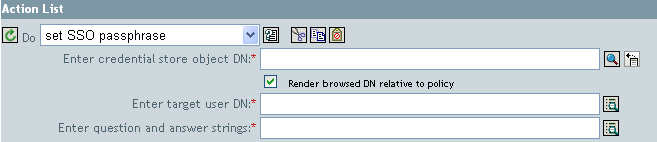

SSOパスフレーズの設定

[SSOパスフレーズの設定]アクションにより、SecureLoginパスフレーズを作成して、ユーザオブジェクトがプロビジョニングされる場合に回答できるようにします。

図 4-4 SSOパスフレーズの設定

資格情報プロビジョニングポリシーの例

プロビジョニングポリシーは、各自の環境の要件を満たすように実装およびカスタマイズできます。次の例では、図 4-1で示したシナリオのポリシーの設定方法について説明します。

Finance部のシナリオでは、SecureLoginのプロビジョニングは、SAP内にパスワードが設定された後に実行されます。必要なパラメータの多くはスタティックに設定されており、リポジトリやアプリケーションのオブジェクトを介してすべてのポリシーで使用可能です。ただし、スタティックでないデータパラメータ(sapUsername、password、DirXML-ADContextおよびworkforceID)もあります。これらのパラメータは、SAP管理ドライバの<add>または<modify-password>コマンドが実行され、<output>ステータスドキュメントがSAPユーザ管理ドライバシムから返された後にのみ使用可能です。<ouput>ドキュメントには、購読者チャネルの操作属性が含まれていないため、コマンドのユーザコンテキストは失われ、その結果、オブジェクトへのクエリが阻まれます。そのため、次のことを実行する必要があります。

- SAPユーザドライバの購読者作成ポリシーによって、スタティックでないデータパラメータの存在を強制するようにします。

- 購読者コマンドをSAPユーザドライバシムへ発行する前に、プロビジョニング操作に必要なスタティックでないパラメータをキャッシュします。

- コマンドが正常に実行された後は、SecureLoginのプロビジョニングで使用するため、キャッシュされたデータを取得します。

メモ:Identity Manager 3.0 Support Pack 1のメディアには、XML形式で使用可能なサンプルポリシーがあります。ファイル名は、SampleInputTransform.xml、SampleSubCommandTransform.xmlおよびSampleSubEventTransform.xmlです。これらのファイルは、次のディレクトリにあります(プラットフォーム別に示します)。

- linux\setup\utilities\cred_prov

- nt\dirxml\utilities\cred_prov

- nw\dirxml\utilities\cred_prov

これらのファイルは、ユーティリティのインストール時に資格情報プロビジョニングのサンプルポリシーを選択すると、Identity Managerサーバにインストールされます。サンプルポリシーは、次の場所にインストールされます(プラットフォーム別に示します)。

- Windows:C:\Novell\NDS\DirXMLUtilities (デフォルト。インストール時に変更可)

- NetWare®:SYS:\System\DirXmlUtilities

- Linux (eDir 8.7):/usr/lib/dirxml/rules/credprov

サンプルポリシーは、各自の環境で機能するポリシーを開発するための開始ポイントとして使用できます。

操作データキャッシング

必須の操作データキャッシングに使用できるメカニズムは、<operation-data>要素です。SecureLoginアカウントは<add>または<modify-password>コマンドのいずれかからプロビジョニングする必要があるため、スタティックでないデータキャッシングポリシーを実装する論理的な場所は、購読者コマンド変換ポリシー内になります。次の例に、一般的なSecureLoginのプロビジョニングにおける<operation-data>要素を示します。

<operation-data> <nsl-sync-data> <nsl-target-user-dn> cn=GLCANYON,ou=finance,dc=prod,dc=testco,dc=com </nsl-target-user-dn> <nsl-app-username>GCANYON</nsl-app-username> <password><!-- content suppressed --></password> <nsl-passphrase-answer>50024222</nsl-passphrase-answer> </nsl-sync-data> </operation-data>

図 4-1で示したサンプルのFinance部のシナリオでは、操作データのペイロードを入力するのに次の値が必要です。

- <nsl-target-user-dn>要素は、アイデンティティボールトのDirXML-ADContext属性を使用して入力されます。この属性は、Active Directoryドライバによって設定されたものです。ADドライバによって値が設定されたときにSAPユーザドライバに通知されるようにするには、DirXML-ADContextを購読者フィルタに通知属性として追加してください。

- <nsl-app-username>要素は、sapUsername属性によって入力されます。<add>コマンドは、SAPユーザドライバの作成ポリシーによって生成されるため、操作属性として使用できます。SAPユーザドライバを使用すると、SAPユーザ名の値が関連付けの値の一部になります。このことは、パスワード変更イベントの場合、関連付けから名前が解析されるということ意味します。

- パスワード要素には、<add>または<modify-password>コマンド内の<password>要素の値が入力されます。

- <nsl-passphrase-answer>要素には、アイデンティティボールトからworkforceID属性の値が入力されます。この属性は、SAP HRドライバによって設定されたものです。この値は、アイデンティティボールトへの初めてのプロビジョニングで設定されますが、workforceIDを通知属性として購読者フィルタに追加することを推奨します。

SecureLoginのプロビジョニング

シナリオでは、SecureLogin資格情報プロビジョニング用に操作データが取得され、使用される最初の場所は、ドライバの入力変換ポリシー内に指定されています。サンプルのシナリオでは、次の3つのポリシーが実装されています。

- パスワードが正常に同期された後のSecureLogin資格情報の設定

- SecureLoginパスフレーズと回答の設定

- アプリケーションユーザが削除された場合のSecureLogin資格情報の削除(アイデンティティボールトのオブジェクトは削除されない)

メモ:SampleInputTransform.xmlファイルには、SecureLogin資格情報をパスワード同期が成功した後に設定するためのサンプルポリシーがあります。このファイルは、Identity Manager 3.0 Support Pack 1メディアの「Credential Provisioning」フォルダにあります。

SecureLogin資格情報の設定ポリシーでは、プロビジョニングが実行されるのは、返されたコマンドステータスが「成功」で、以前に設定した <operation-data>が存在する場合のみに限定してください。

SecureLoginのプロビジョニング解除

「接続システムのユーザアカウントは削除し、アイデンティティボールトのアカウントは残す」というポリシーを使用する状況は数多く考えられます。Financeのシナリオでは、ユーザのアイデンティティボールトのemployeeStatus属性値が「I」に設定された場合に、SAPユーザのアカウントを削除して、SecureLogin資格情報のプロビジョニングを解除します。この状況を処理するため、SAPユーザドライバの購読者イベント変換に、変更属性値をオブジェクトの削除に変換するポリシーが含まれています。Active Directoryアカウントの名前は、削除コマンドが実行された後も必要なため、<operation-data>イベントを<delete>コマンドに設定して、入力変換ポリシー内のSecureLoginのプロビジョニング解除ポリシーで使用できるようにする必要があります。

<operation-data> <nsl-sync-data> <nsl-target-user-dn> cn=GLCANYON,ou=finance,dc=prod,dc=testco,dc=com </nsl-targer-user-dn> </nsl-sync-data> </operation-data>

<modify>イベントを<delete>に変換してこの要素を作成するポリシーは、SampleSubEventTransform.xmlファイル内のサンプル資格情報プロビジョニングポリシーにあります。