2.1 Navigieren in der Verwaltungskonsole

So erstellen Sie eine Sicherheitsrichtlinie:

-

Wählen Sie in der Verwaltungskonsole die Optionsfolge > .

-

Geben Sie den Namen für die neue Richtlinie an und klicken Sie dann auf . Daraufhin wird die Verwaltungskonsole mit der Symbolleiste und den Registerkarten für Richtlinien angezeigt.

In den nachfolgenden Abschnitten wird die Benutzeroberfläche der Verwaltungskonsole erläutert, und zwar im Hinblick auf das Erstellen und Verteilen von Sicherheitsrichtlinien über ZENworks® Endpoint Security Management:

2.1.1 Verwenden der Registerkarten und des Baums für Richtlinien

Wenn Sie eine Sicherheitsrichtlinie erstellen oder bearbeiten möchten, nutzen Sie die verfügbaren Registerkarten am oberen Rand der Verwaltungskonsole sowie die Optionen im Baum im linken Bereich.

Es stehen u. a. folgende Registerkarten zur Verfügung:

-

Allgemeine Richtlinieneinstellungen: Die allgemeinen Richtlinieneinstellungen werden in der gesamten Richtlinie als Standard angewendet und sind nicht standortspezifisch.

Über die allgemeinen Richtlinieneinstellungen lassen sich folgende Einstellungen konfigurieren:

-

Richtlinieneinstellungen

-

Wireless-Steuerung

-

Kommunikationshardware

-

Steuerelement für Speichergerätsteuerung

-

USB-Konnektivität

-

Datenverschlüsselung

-

ZENworks Security Client

-

VPN-Erzwingung

-

-

Standorte: Diese Richtlinienregeln werden für einen spezifischen Standorttyp angewendet, egal, ob als einzelnes Netzwerk oder eine Art von Netzwerk (Café, Flughafen) angegeben.

-

Integritäts- und Behebungsregeln: Diese Regeln gewährleisten, dass essenzielle Software (z. B. Antivirus- und Spyware-Programme) auf dem Gerät ausgeführt wird und auf dem neuesten Stand ist

-

Einhaltungsberichterstellung: Informiert die Richtlinie darüber, ob Berichtsdaten (einschließlich des Datentyps) für diese spezielle Richtlinie erfasst werden.

-

Herausgeben: Veröffentlicht die vollständige Richtlinie für einzelne Benutzer, Verzeichnisdienst-Benutzergruppen und einzelne Computer.

Im Richtlinienbaum werden die verfügbaren Teilmengenkomponenten für die Registerkartenkategorien angezeigt. Unter sind beispielsweise , , und zu finden. Für die Definition einer Kategorie sind nur die in der primären Teilmenge enthaltenen Elemente erforderlich; bei den restlichen Teilmengen handelt es sich um optionale Komponenten.

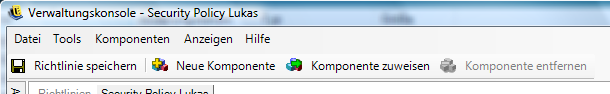

2.1.2 Verwenden der Richtliniensymbolleiste

Die Richtliniensymbolleiste enthält sechs Steuerelemente. Das Steuerelement steht während der gesamten Richtlinienerstellung zur Verfügung, die Komponentensteuerelemente hingegen nur auf den Registerkarten für Standorte und .

Nachfolgend finden Sie eine Erläuterung der Tools.

-

Speichern Richtlinie: Speichert die Richtlinie in ihrem aktuellen Zustand.

WICHTIG:Bei der Durcharbeitung der einzelnen Komponententeilmengen wird dringend empfohlen, regelmäßig auf das Symbol in der Richtliniensymbolleiste zu klicken. Wenn in einer Komponente unvollständige oder falsche Daten eingegeben werden, wird der Bildschirm mit der Fehlerbenachrichtigung angezeigt (weitere Details finden Sie unter Abschnitt 2.2.6, Fehlerbenachrichtigung).

-

Neue Komponente: Erstellt in einer Teilmenge für Standort oder Integrität eine neue Komponente. Nach dem Speichern der Richtlinie steht eine neue Komponente zur Verfügung, die mit anderen Richtlinien verknüpft werden kann.

-

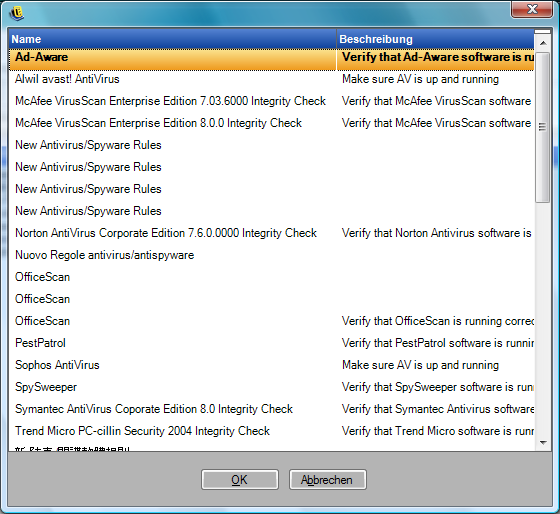

Komponente verknüpfen: Öffnet den Bildschirm für die Komponentenauswahl für die aktuelle Teilmenge. Zu den verfügbaren Komponenten zählen sämtliche vordefinierten Komponenten, die zum Installationszeitpunkt zur Verfügung standen, sowie alle Komponenten, die in anderen Richtlinien erstellt wurden.

WICHTIG:Änderungen, die an verknüpften Komponenten vorgenommen wurden, wirken sich auf alle anderen Instanzen der jeweiligen Komponente aus.

Sie können beispielsweise eine einzelne Standortkomponente namens "Arbeit" erstellen, die die Unternehmens-Netzwerkumgebung und die Sicherheitseinstellungen definiert, die jedes Mal angewendet werden sollen, wenn sich ein Endpunkt in dieser Umgebung befindet. Diese Komponente kann nun auf alle Sicherheitsrichtlinien angewendet werden. Wenn Aktualisierungen der Umgebung oder Sicherheitseinstellungen in der Komponente in einer Richtlinie geändert werden, wird die Aktualisierung derselben Komponente in allen anderen Richtlinien vorgenommen, mit denen sie verknüpft ist.

Mithilfe des Befehls können alle anderen mit dieser Komponente verknüpften Richtlinien angezeigt werden.

-

Komponente entfernen: Entfernt eine Komponente aus der Richtlinie. Die Komponente kann weiterhin in dieser und anderen Richtlinien verknüpft werden.

-

Richtlinienliste aktualisieren: Aktualisiert die Richtlinienliste.

-

Berichtsliste: Zeigt die Liste der Berichte an.