14.1 ラップトップ

ラップトップのハードウェアは通常のデスクトップシステムとは異なります。これは交換可能性、占有スペース、消費電力などの基準が関係するためです。モバイルハードウェアメーカーは、ラップトップハードウェアを拡張するために使用可能なPCMCIA(Personal Computer Memory Card International Association)、Mini PCI、Mini PCIeなどの標準インタフェースを開発してきました。この標準にはメモリカード、ネットワークインタフェースカード、ISDNおよびモデムカード、そして外部ハードディスクなどが含まれます。

ヒント: SUSE Linux Enterprise ServerおよびタブレットPC

SUSE Linux Enterprise Serverはまた、タブレットPCをサポートします。タブレットPCには、タッチパッド/デジタイザが付属しており、マウスとキーボードを使用するのではなく、デジタルペンやさらに指による操作で画面上で直接データを編集できます。タブレットPCは、他のシステムとまったく同じようにインストールおよび設定されます。タブレットPCのインストールおよび設定について詳しくは、セクション 16.0, タブレットPCの使用を参照してください。

14.1.1 電源消費量

ラップトップの製造時、消費電力を最適化したシステムコンポーネントを組み込むことで、電源網にアクセスすることなくシステムを快適に使用できるようにしています。電源の管理に関するこうした貢献は少なくともオペレーティングシステムの貢献度と同じくらい重要です。SUSE® Linux Enterprise Serverはラップトップの電源消費量に影響する様々なメソッドをサポートすることで、バッテリー使用時の操作に数々の効果をあげています。次のリストでは電源消費量節約への貢献度の高い順に各項目を示します。

-

CPUの速度を落とす

-

休止中にディスプレイの照明を切る.

-

ディスプレイの明るさを手動で調節する.

-

ホットプラグ対応の使用していないアクセサリを切断する(USB CD-ROM、外付けマウス、使用していないPCMCIAカード, WLANなど)

-

アイドル中にはハードウェアディスクをスピンダウンする.

14.1.2 操作環境の変化の統合

モバイルコンピューティングに使用する場合、ご使用のシステムを操作環境の変化に順応させる必要があります。環境とそこに存在するクライアントに応じて、多くのサービスを再設定する必要があります。SUSE Linux Enterprise Serverはこうしたタスクをユーザに代わって実行します。

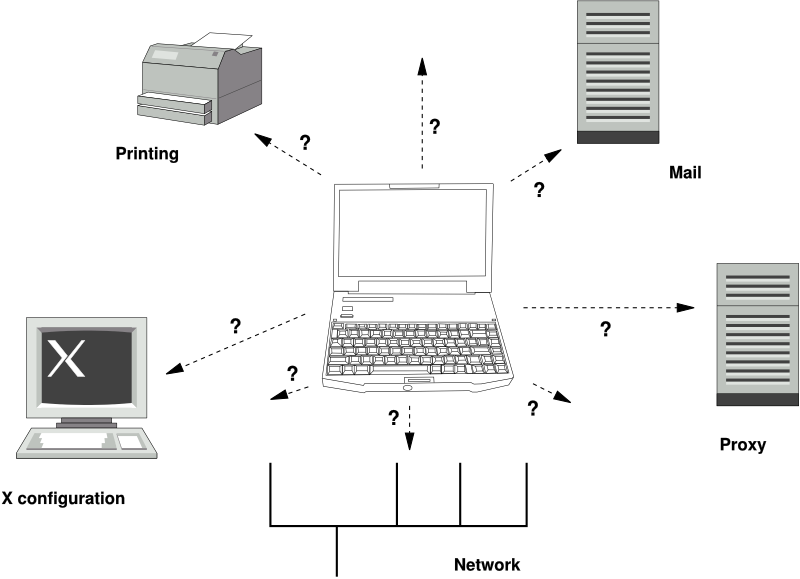

図 14-1 既存環境でのモバイルコンピュータの統合

スモールホームネットワークとオフィスネットワーク間でラップトップを持ち運びする場合に影響のあるサービスは次のとおりです。

- ネットワーク

-

IPアドレスの割り振り、名前解決、インターネット接続、およびその他のネットワークへの接続が含まれます。

- 印刷

-

使用可能なプリンタの現在のデータベース、および使用可能なプリントサーバが、ネットワークに応じて表示されなければなりません。

- 電子メールとプロキシ

-

印刷と同様、現在の環境に対応するサーバが表示されなければなりません。

- X(グラフィック環境)

-

ご使用のラップトップが一時的にプロジェクタまたは外付けモニタに接続されている場合、異なるディスプレイ設定が使用可能になっていなければなりません。

SUSE Linux Enterprise Serverではラップトップを既存の操作環境に統合させる複数の方法を提供しています。

- NetworkManager

-

NetworkManagerは、ラップトップでのモバイルネットワーキング用に特別に作成されています。ネットワーク環境、またはワイヤレスLANおよびイーサネットなど、別のタイプのネットワーク環境間で簡単に自動的に切り替える手段を提供します。NetworkManagerは、ワイヤレスLANでのWEPおよびWPA-PSKの暗号化をサポートします。また、(smpppdにより)ダイアルアップ接続をサポートします。両方のデスクトップ環境(GNOMEおよびKDE)には、NetworkManagerへのフロントエンドが含まれています。デスクトップアプレットの詳細については、セクション 23.4, KDE NetworkManagerウィジェットの使用およびセクション 23.5, GNOME NetworkManagerアプレットの使用を参照してください。

表 14-1 NetworkManagerの使用

マイコンピュータ…

NetworkManagerの使用

ラップトップである

対応

別のネットワークに接続される場合がある

対応

ネットワークサービスを提供する(DNSまたはDHCP)

非対応

スタティックIPアドレスのみを使用する

非対応

NetworkManagerがネットワーク設定を扱うのが適切でない場合、YaSTツールを使用してネットワークを設定します。

- SCPM

-

SCPM(システム設定プロファイル管理)では任意のシステム設定状態をプロファイルと呼ばれる一種の

スナップショット

として格納することができます。プロファイルは異なる状況でも作成できます。プロファイルはシステムが異なる環境(ホームネットワーク、オフィスネットワーク)で操作される場合に便利です。常にプロファイルを切り替えることができます。システムでSCPMを実行するには、パッケージscpmをインストールします。そして、YaSTプロファイル管理モジュールを使用してSCPMを有効にし、rootパスワードを入力しなくてもプロファイルを切り替えることができるようにユーザーを設定します。システム再起動後にもプロファイルの変更を持ち越すか、シャットダウン時に破棄するかを決定します。すべてのリソースグループ(つまりネットワークやプリンタなどのサービス)がアクティブであることを確認します。scpmコマンドラインツールを使用して、実際のプロファイルの作成手順に進みます。このシステムを使用するすべての異なる設定についてプロファイルを作成します。実行中のシステムでプロファイル間の切り替えは、scpmにより、またはF3キーを使用してシステムブート時に行うことができます。選択したプロファイルに含まれる新しい環境に対して、SCPMはプロファイルの切り替え時に自動的にシステム設定を調整します。 - SLP

-

サービスロケーションプロトコル(SLP)は既存のネットワークでのラップトップの接続を容易にします。SLPがなければラップトップの管理者は通常ネットワークで使用可能なサービスに関する詳細な知識が必要になります。SLPはローカルネットワーク上のすべてのクライアントに対し、使用可能な特定のタイプのサービスについてブロードキャストします。SLPをサポートするアプリケーションはSLPとは別に情報を処理し、自動的に設定することが可能です。SLPはシステムのインストールに使用することもできます。これを使用することで適切なインストールソースの検索を行う必要がなくなります。SLPの詳細については、セクション 19.0, ネットワーク上のSLPサービスを参照してください。

14.1.3 ソフトウェアオプション

モバイル用途には、専用ソフトウェアにより対応されるシステムモニタリング(特にバッテリの充電)、データ同期、周辺機器との無線通信、インターネットなど、さまざまな特別タスク領域が存在します。次のセクションでは、SUSE Linux Enterprise Serverが各タスクに提供する最も重要なアプリケーションについて説明します。

システムモニタリング

SUSE Linux Enterprise Serverでは2種類のKDEシステムモニタリングツールを提供しています。

- KPowersave

-

KPowersaveはコントロールパネルで再充電可能なバッテリの状態を表示するアプレットです。アイコンは電源のタイプを表示するように設計されています。AC電源で作業する場合、小さな電源のアイコンが表示されます。バッテリで作業する場合は、アイコンがバッテリに変わります。rootパスワードの入力が要求された後、対応するメニューにより電源管理用のYaSTモジュールが開きます。これにより異なる電源でもシステムの動作を設定することができます。

- KSysguard

-

KSysguardは重要なシステムパラメータをすべて、モニタリング環境に集める独立したアプリケーションです。KSysguardはACPI(バッテリ状態)、CPUのロード、ネットワーク、パーティショニング、メモリ使用状況などを監視します。また、すべてのシステムプロセスを監視し、表示することも可能です。また、収集した情報の表示およびフィルタリングをカスタマイズできます。様々なデータページにある異なるシステムパラメータを監視したり、ネットワーク上で別々のマシンにあるデータを同時に収集することも可能です。KSysguardはKDE環境がなくてもマシン上でデーモンとして実行できます。このプログラムについての詳細な情報は、プログラムに組み込まれたヘルプ機能かSUSEヘルプページを参照してください。

GNOMEデスクトップでは、GNOME電源管理設定およびシステムモニタを使用します。

データの同期化

ネットワークから切断されたモバイルマシンと、オフィスのネットワーク上にあるワークステーションの両方で作業を行う場合、すべての場合で処理したデータを同期しておくことが必要になります。これには電子メールフォルダ、ディレクトリ、個別の各ファイルなど、オフィスでの作業時と同様、オフィス外で作業する場合にも必須となるものが含まれます。両方の場合のソリューションを次に示します。

- 電子メールの同期化

-

オフィスネットワークで電子メールを保存するためにIMAPアカウントを使用します。これで電子メールは、KMail、Evolution、またはMozilla Thunderbird Mailなどのような切断型IMAP対応電子メールクライアントを使用するワークステーションからアクセスできるようになります。送信メッセージで常に同じフォルダを使用するには、電子メールクライアントでの設定が必要になります。また、この機能により、同期プロセスが完了した時点でステータス情報とともにすべてのメッセージが使用可能になります。未送信メールについての信頼できるフィードバックを受信するためには、システム全体で使用するMTA postfixまたはsendmailの代わりに、メッセージ送信用のメールクライアントに実装されたSMTPサーバーを使用します。

- ファイルとディレクトリの同期

-

ラップトップとワークステーション間のデータの同期に対応するユーティリティが複数あります。

無線通信

ラップトップはケーブルを使用して自宅やオフィスのネットワークに接続するのと同様に、他のコンピュータ、周辺機器、携帯電話、PDAなどに無線接続することもできます。Linuxは3種類のタイプの無線通信をサポートします。

- WLAN

-

これらの無線テクノロジの中では最大規模で、特にWLANは規模が大きく、ときに物理的に離れているネットワークでの運用に適している唯一のテクノロジと言えます。個々のマシンを相互に接続して、独立した無線ネットワークを構築することも、インターネットにアクセスすることも可能です。アクセスポイントと呼ばれるデバイスがWLAN対応デバイスの基地局として機能し、インターネットへの中継点としての役目を果たします。モバイルユーザは、場所や、どのアクセスポイントが最適な接続を提供するかに応じて様々なアクセスポイントを切り替えることができます。WLANユーザは携帯電話網と同様の、特定のアクセス場所にとらわれる必要のない大規模ネットワークを使用できます。WLANの詳細については、「セクション 18.1, 無線LAN」を参照してください。

- Bluetooth

-

Bluetoothはすべての無線テクノロジに対するブロードキャストアプリケーション周波数を使用します。BluetoothはIrDAのように、コンピュータ(ラップトップ)およびPDAまたは携帯電話間で通信するために使用できます。また視界内に存在する別のコンピュータと接続するために使用することもできます。Bluetoothはまたキーボードやマウスなど無線システムコンポーネントとの接続にも用いられます。ただし、このテクノロジはリモートシステムをネットワークに接続するほどには至っていません。壁のような物理的な障害物をはさんで行う通信にはWLANテクノロジが適しています。

- IrDA

-

IrDAは狭い範囲での無線テクノロジです。通信を行う両者は相手の見える位置にいなくてはなりません。壁のような障害物をはさむことはできません。IrDAで利用できるアプリケーションはラップトップと携帯電話間でファイルの転送を行うアプリケーションです。ラップトップから携帯電話までの距離が短い場合はIrDAを使用できます。ファイル受信者への長距離におよぶファイルの転送はモバイルネットワークが送信します。IrDAのもう1つのアプリケーションは、オフィスでの印刷ジョブを無線転送するアプリケーションです。

14.1.4 データのセキュリティ

無認証のアクセスに対し、複数の方法でラップトップ上のデータを保護するのが理想的です。実行可能なセキュリティ対策は次の領域になります。

- 盗難からの保護

-

常にシステムを物理的な盗難から守ることを心がけます。チェーンなどのような様々な防犯ツールが小売店で販売されています。

- 強力な認証

-

ログインとパスワードによる標準の認証に加えて、生体認証を使用します。SUSE Linux Enterprise Serverでは、指紋認証がサポートされます。詳細については、第3章 Using the Fingerprint Readerを参照してください。

- システム上のデータの保護

-

重要なデータは転送時のみでなく、ハードディスク上に存在する時点でも暗号化するべきです。これは盗難時の安全性確保にも有効な手段です。SUSE Linux Enterprise Serverでの暗号化パーティンションの作成については第12章 Encrypting Partitions and Filesに記載されています。また、YaSTによりユーザーを追加するときに暗号化されたホームディレクトリを作成する場合もあります。

重要: データのセキュリティとディスクへのサスペンド

暗号化パーティションは、ディスクへのサスペンドのイベントの際にもアンマウントされません。それで、これらのパーティション上のデータは、ハードウェアが盗まれた場合、ハードディスクのレジュームを行うことで、誰にでも入手できるようになります。

- ネットワークセキュリティ

-

データの転送はどのような状況下でも、必ず保護されていなくてはなりません。Linuxおよびネットワークに関する一般的なセキュリティ問題については、第1章 Security and Confidentialityを参照してください。無線ネットワークについてのセキュリティ対策はセクション 18.0, 無線通信に記載されています。